Från sudo till doas

Sedan ett tag tillbaka så följer kommandot doas med i grundinstallationen av det supersäkra operativsystemet OpenBSD. Doas är tänkt att användas istället för sudo (substitute user do) och vara ett säkrare alternativ.

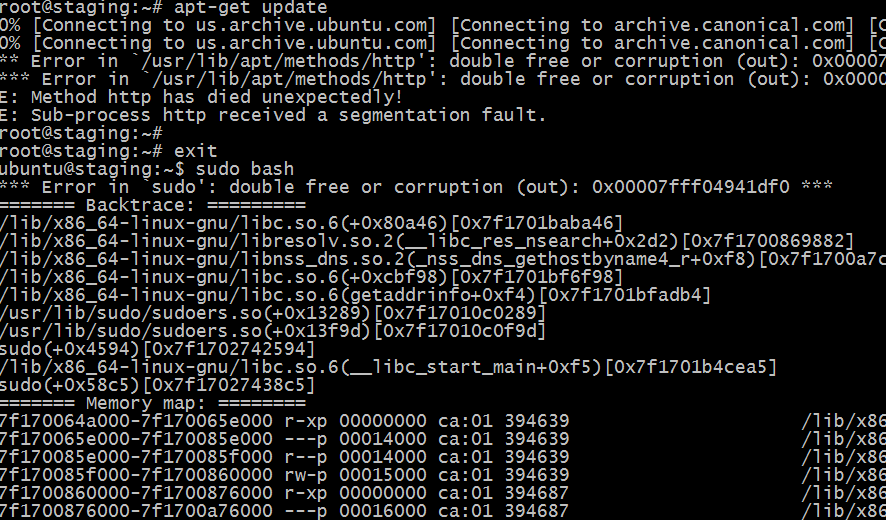

Sudo har med tiden växt att bli ett monster som kan göra allt för alla och därmed även ökat riskerna för eventuella sårbarheter vilket nu uppdagades i samband med glibc DNS-buggen.

As shipped in OpenBSD, the compiled sudo was already five times larger than just about any other setuid program

-Ted Unangst, OpenBSD-utvecklare

Bild från Dan Kaminsky:

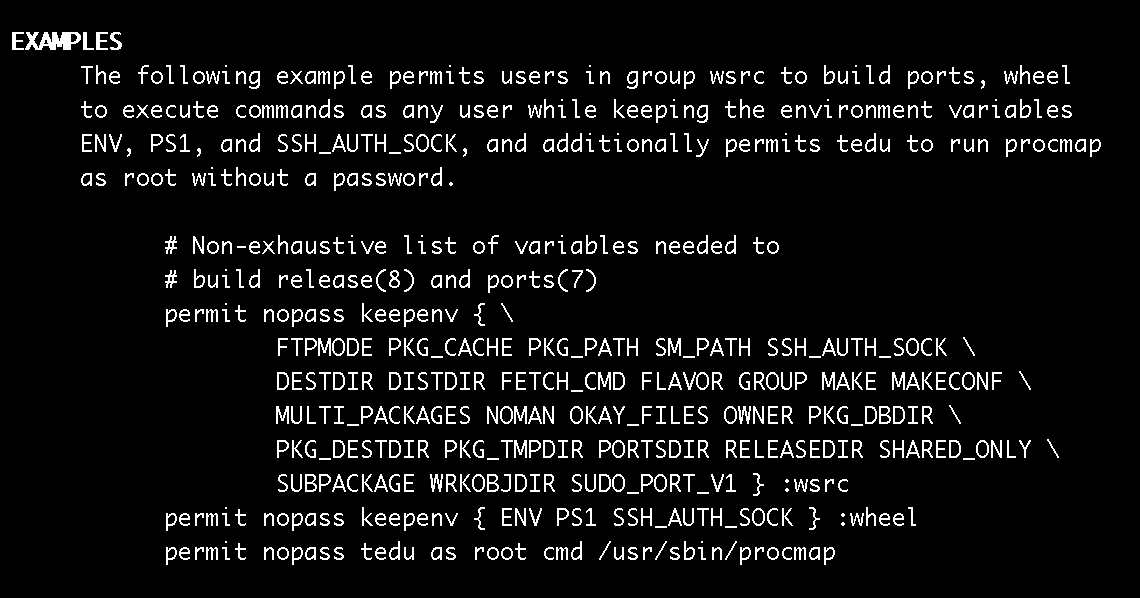

Och för att komma igång med doas på OpenBSD så behöver du bara skapa en konfigurationsfil i /etc/doas.conf. Och tittar vi på exempel i manualsidan för doas.conf så finner vi följande:

Vi lägger således in följande rad:

permit nopass keepenv { ENV PS1 SSH_AUTH_SOCK } :wheel

Sedan så testar vi:

$ doas id uid=0(root) gid=0(wheel) groups=0(wheel), 2(kmem), 3(sys), 4(tty), 5(operator), 20(staff), 31(guest)

Perfekt. Det fungerar, men för att vara på den säkra sidan så tar vi bort ordet ”nopass” från konfigurationsfilen och vi får då istället skriva in lösenordet varje gång.

Sedan är det bara att ta bort sudo-paktet med pkg_delete och för att underlätta tillvaron så kan även ett alias för sudo kopplas mot doas.

Oklart i dagsläget när eller om doas kommer att porteras till andra operativsystem. Men lämna gärna en kommentar om du känner till något annat OS där doas finns.

doas är primärt skrivet av OpenBSD-utvecklaren Ted Unangst och du kan läsa mer om hans tankar bakom i denna bloggpost:

One comment