Apples kryptobugg i Lion

När Apple nyligen släppte sin senaste uppdatering till dess operativsystem Mac OS (10.7.3) så glömdes en debug-utskrift kvar där lösenordet till användare förekommer i klartext.

Detta är extra känsligt eftersom FileValut, den kryptering som används för användares hemkataloger då kan återskapas. Använder du FileVault 2 så (full-disk) så berörs du ej av denna bugg.

Buggen identifierades av David Emery och beskrivs på följande sätt:

Det är värre än vad det verkar som, eftersom loggen i fråga kan läsas genom att starta upp maskinen i firewire disk-läge och läsa den genom att öppna enheten som en skiva eller genom att starta upp nya medföljande-LION återställningspartitionen och med hjälp av tillgänglig superanvändare montera filsystemet och läsa debugfilen. Detta skulle göra det möjligt att bryta sig in i krypteradepartitioner på maskiner som de inte har en aning om eventuella inloggninglösenord för.

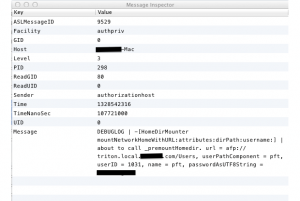

Skärmdump från loggfilen: