Sårbarhet i flertalet Ed25519-bibliotek

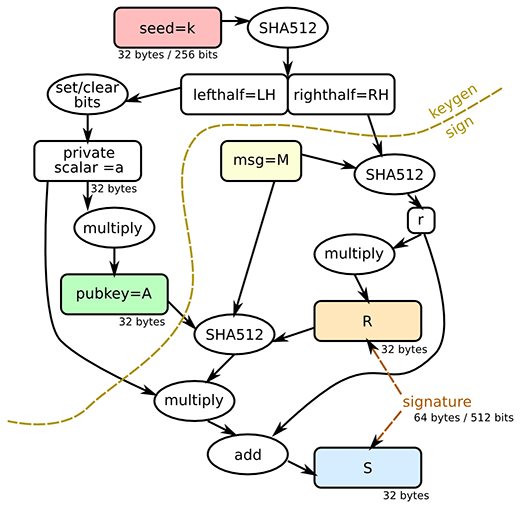

Ed25519 är en signaturalgoritm som använder sig av EdDSA som är en så kallad twisted Edwards-kurva. Ed25519 ska enligt utsago vara både snabbare och säkrare än ECDSA och DSA samt så är nyckellängden enbart 68 tecken.

Nu har dock Konstantinos Chalkias vid MystenLabs upptäckt att ca 40 olika tredjepartsbibliotek som implementerar Ed25519 öppnar upp för en möjlig sårbarhet. Denna sårbarhet ligger i en prestandaoptimering som går ut på att en publik nyckel inte beräknas för varje meddelande som signeras. Då kan funktionen användas som ett orakel och en angripare kan beräkna den privata nyckeln med tillräckligt mycket tid och resurser.

Bild som förevisar en Ed25519-signering:

För listan med ca 40 bibliotek se följande Github-länk: