Stealth Falcon: Nya avancerade cyberattacker i Mellanöstern

Check Point Research (CPR) har avslöjat en ny sofistikerad cyberkampanj genomförd av den statsstödda hotaktören Stealth Falcon. Genom att skicka bifogade .url-filer utnyttjar angriparna en tidigare okänd sårbarhet i Windows (CVE-2025-33053) som tillåter Remote Code Execution (RCE). Exploiten gör det möjligt att exekvera kod direkt från en WebDAV-server, kontrollerad av en angripare.

Microsoft har åtgärdat sårbarheten i sina månatliga säkerhetsuppdatering som släpptes igår tisdag för juni månad.

Stealth Falcon riktar sina attacker mot högt uppsatta mål i Mellanöstern och Afrika, inklusive regerings- och försvarsorganisationer i länder som Turkiet, Qatar, Egypten och Jemen. Infektionsvektorn är oftast riktad nätfiske med bifogade länkar eller arkiv som innehåller dessa WebDAV-baserade payloads.

Angriparna använder skräddarsydda implantat baserade på det öppna C2-ramverket Mythic. Den nyupptäckta ”Horus Agent” är en vidareutveckling av deras tidigare modifierade Apollo-agent och är byggd i C++. Den inkluderar omfattande anti-analys-tekniker, kontrollflödesförvrängning, API-hashning samt C&C-kommunikation krypterad med AES och RC4.

En infektionskedja som identifierades hos ett turkiskt försvarsföretag använde en .url-fil som utnyttjade CVE-2025-33053. Genom att ändra arbetskatalogen till en WebDAV-adress kunde en legitim Windows-komponent luras att köra en skadlig fil (route.exe) från angriparens server. Detta är en ny variant av en redan känd DLL hijacking-teknik, men i detta fall med fullständiga exekverbara filer.

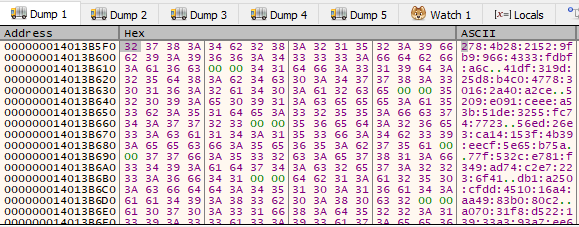

Horus Loader, skriven i C++, använder metoder såsom ”IPfuscation”, där payloaden är maskerad som en lista med IPv6-adresser. Den dekrypteras i minnet och injiceras i en legitim Edge browser-process. Angriparna använde även Code Virtualizer (liknande Themida protector) för att skydda koden mot reverse-engineering och analys och kunde därmed kringgå flera säkerhetsprodukter.

IPfuscation:

Agenten stöder ett antal olika kommandon: systemkartläggning, konfigurationsuppdatering, filuppladdning, kodinjektion och processhantering. Målet är att identifiera värdefulla offer innan ytterligare payloads exekveras.

Vidare har Stealth Falcon utvecklat flera skräddarsydda post infection-moduler:

- Credential dumper: extraherar filer från en virtuell disk (VHD) för att komma åt NTDS.dit, SAM och SYSTEM

- Passiv bakdörr: en tjänst som lyssnar på nätverkstrafik och exekverar mottagen payload

- Keylogger: loggar tangenttryckningar till en krypterad fil i Windows Temp-katalog.

Angriparna köper gamla domännamn med gott rykte via NameCheap för att undvika upptäckt. De använder även LOLBins (Living Off The Land Binaries) och WebDAV för att dölja sina spår.

Gruppen Stealth Falcon visar på hög teknisk kompetens och långsiktig strategisk planering. Genom att kombinera zerodays, avancerade payloads, välvalda mål och utstuderad infrastruktur förblir gruppen en av de mest sofistikerade APT-aktörerna med fokus på mellanöstern.

Alla organisationer, särskilt inom offentlig sektor och försvar, bör snarast implementera Microsofts säkerhetsuppdatering för CVE-2025-33053 och utvärdera sin exponering mot WebDAV och LOLBins i sin miljö.