Memcached som DDoS-förstärkare

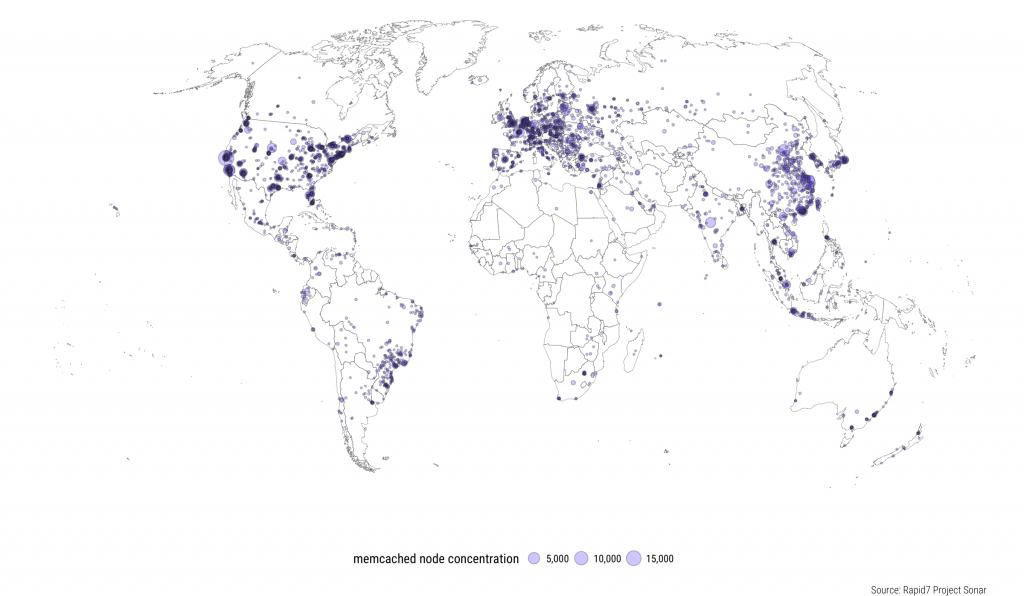

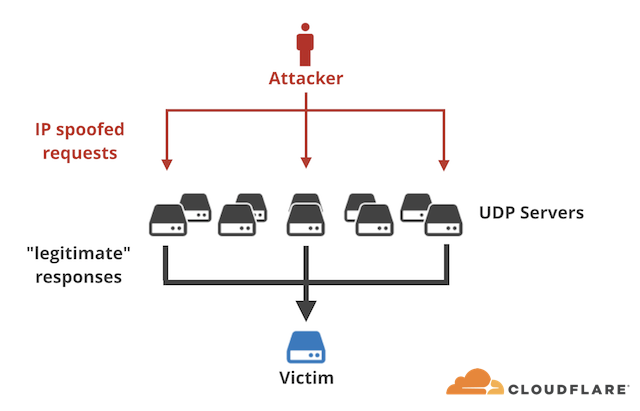

För ett tag sedan så rapporterade Rapid7 samt CloudFlare att cache-tjänsten memcached används för att utföra överbelastningsattacker. Genom att skicka en kort UDP-förfrågan till port 11211 så returneras ett längre svar. Och eftersom det är UDP så kan källan förfalskas.

Jag testar på en egen server som lyssnar till localhost på UDP samt TCP port 11211:

echo -en "\x00\x00\x00\x00\x00\x01\x00\x00stats\r\n" | nc -q1 -u 127.0.0.1 11211

Och får då ett relativt långt svar tillbaka gällande statistiken för memcached. När jag testar att skapa en stor nyckel med SET och sedan hämta den med GET på 14 bytes så får jag ett svar på cirka 750kB. Vilket är en amplifieringsfaktor på cirka 51,200 gånger.

❤ Stöd mitt bloggande via Patreon >

Läser jag på mer om memcached så finns det även en odokumenterad funktion som heter stats cachedump. Denna kan returnera 1 eller 2 MB data från memcache-indexet men behöver hitta rätt slabs_id vilket är 2 i detta fall:

stats cachedump 2 0 0

Källa och bildcredd: Rapid7, CloudFlare

One comment