Ny metodik för att identifiera Tor-webbläsaren samt Tails

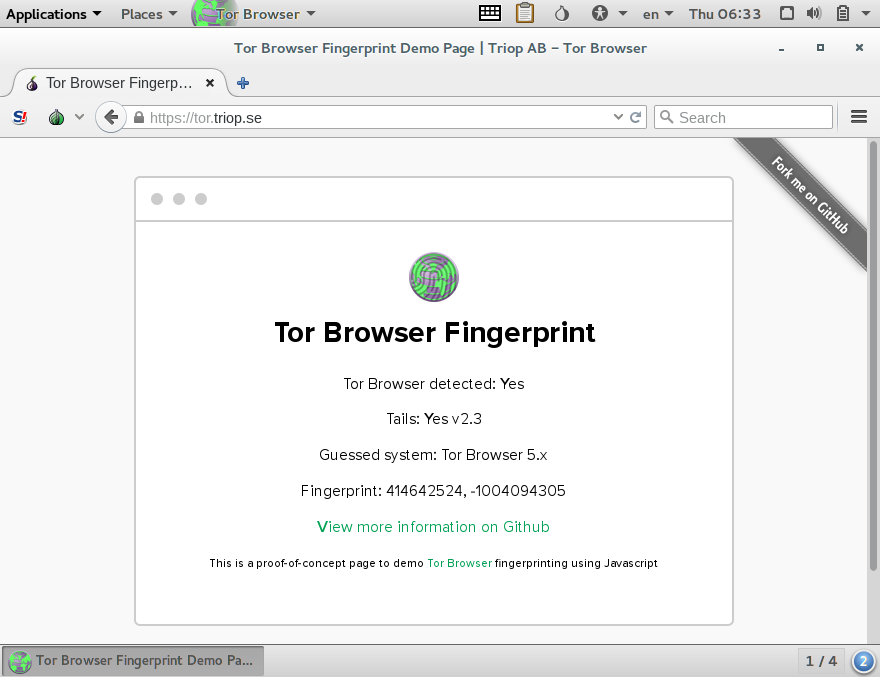

Undertecknad har utvecklat en ny metod för att identifiera Tor Browser samt vilken version av det säkra och anonyma operativsystemet Tails som en klient använder sig av.

Metoden går ut först och främst på att fråga webbläsaren efter olika resurser som bara återfinnes i Tor-webbläsaren, och sedan titta på felmeddelandet som är olika beroende på om Tor eller Firefox används. Och beroende på dessa svar så kontrolleras sedan om Adblock Plus är installerat och vilket regelverk som användes. Eftersom Tails uppdaterar regelverket i varje version så kan jag således identifiera vilken version av Tails som används.

Jag har så klart skapat en demo-video, proof-of-concept kod och demo-sajt. Förfarandet rapporterades till Tor-utvecklarna i Januari som då rapporterade det vidare till Firefox som Tor Browser baseras på. Än så länge finns det ingen åtgärd och metodiken fungerar således fortfarande.

Lyckades även att identifiera om Tor Browsern går på Mac OS X genom att titta om -moz-osx-font-smoothing södjs (kanske bara retinas?).

Demo-sidan hittar du här: https://tor.triop.se och koden återfinnes på Github.

2 comments