Troligt intrång hos Okta

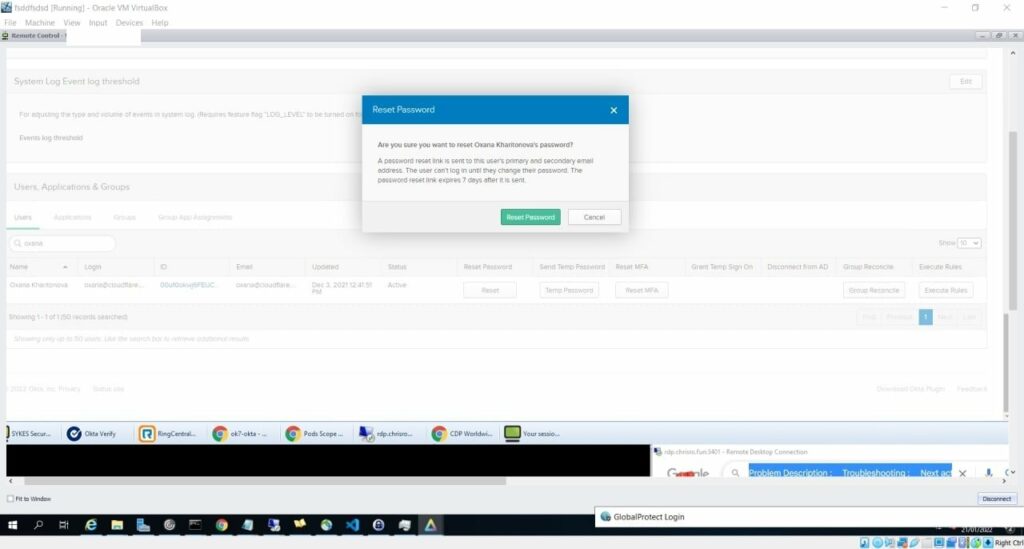

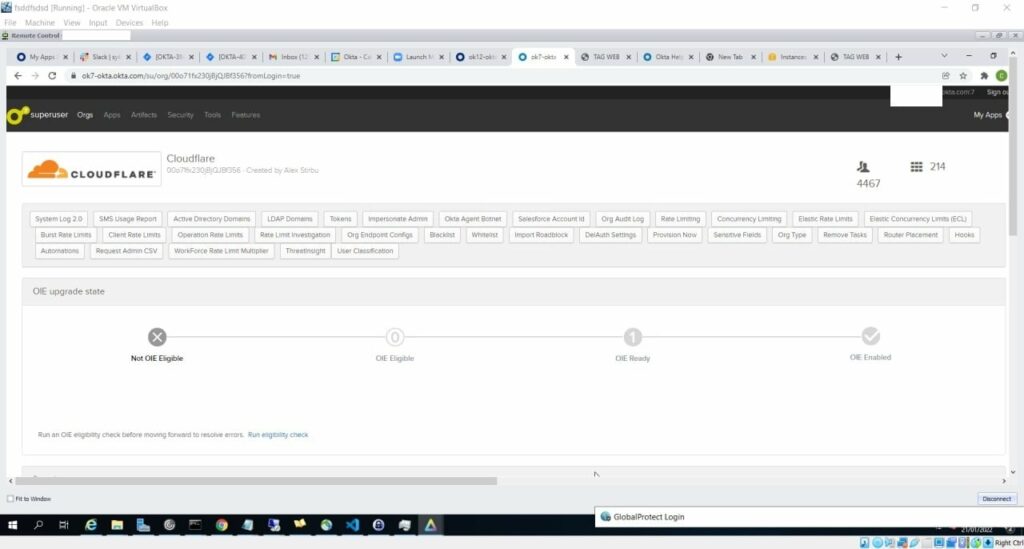

Molnleverantören Okta som tillhandahåller identitets- och åtkomsthantering har troligtvis blivit hackade av hackergruppen LAPSUS$. Intrånget genomfördes troligtvis ett hackat konto som anslöt via PaloAlto GlobalProtect som tillhandahåller VPN mot Okta. Tittar man också på skärmdumpar så framgår det att intrånget genomfördes i Januari 2022 och Lapsus själva hävdar att intrånget genomfördes för att man ville komma åt en kund till Okta.

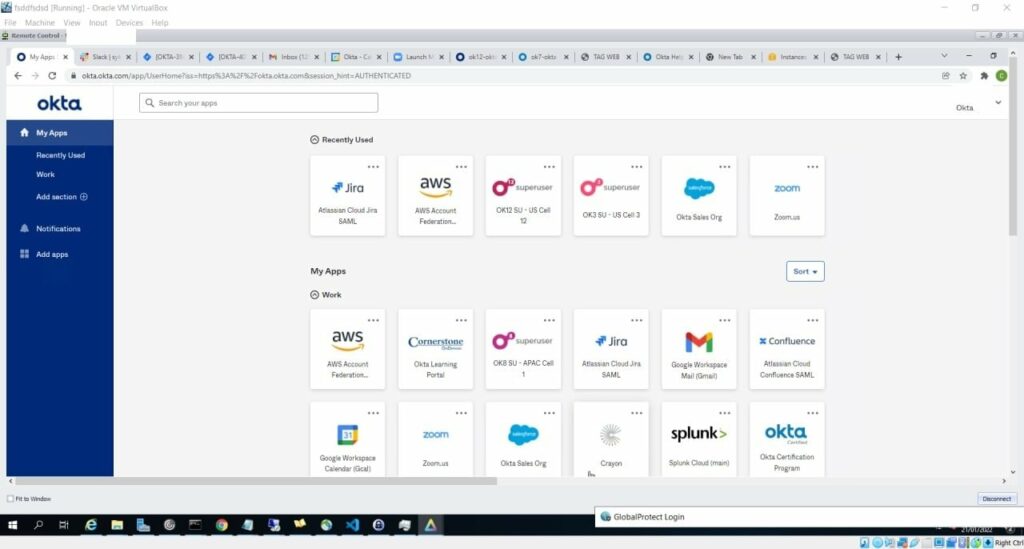

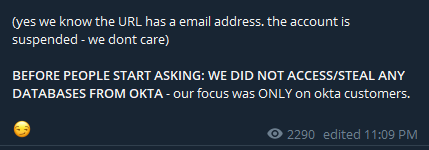

Det framkommer även på skärmdumparna att Lapsus har eller har haft tillgång till flertalet tjänster hos Okta såsom: AWS, Okta Superuser, Zoom app, Okta Sales, Atlassian Cloud Jira & Confluence, Cornerstone (Okta learning portal), Gmail, Crayon och Splunk.

Att just detta intrång är extra intressant är för att många organisationer helt litar på Okta när det gäller identitets- och åtkomsthantering. Om just Er organisation använder Okta så bör ni genast genomföra en utredning huruvida ni har blivit påverkade av detta intrång. Vad har ni för möjlighet att genomföra threat hunting och incidentutredning?

Följande kommentar skrev Lapsus i deras Telegram-kanal:

Lapsus är en känd ransomware-grupp, som förutom Okta också på senare tid hävdat att dom hackat Microsoft Azure DevOps.