hashcat v6.0.0

Goda nyheter! En ny version av Hashcat finns nu ute, nämligen 6.0.0. Hashcat är ett verktyg likt John the Ripper som låter dig knäcka lösenord, eller mer korrekt: hashar.

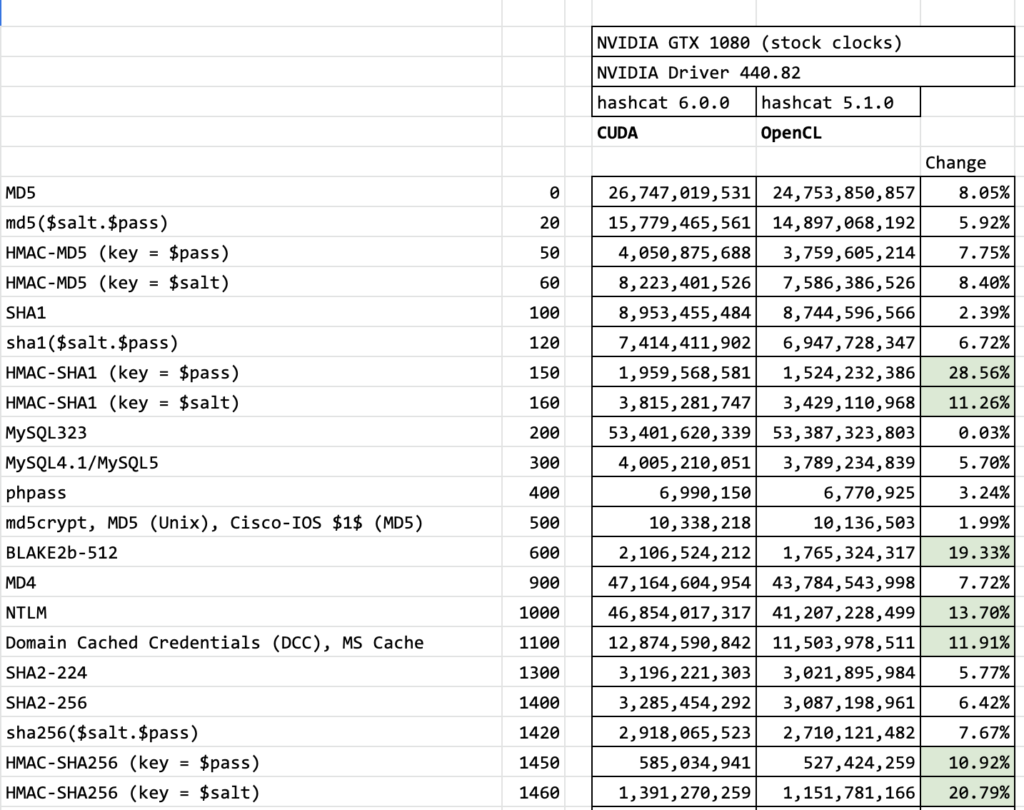

Prestandan i denna nya version har fått sig en förbättring vilket du kan se i tabellen nedan eller via denna länk. Generella förbättringen ligger på 16%.

NVIDIA GTX 1080

Och med en Titan RTX GPU så ligger prestandan på 61 931 600 H/s för MD5. Andra nyheter är följande:

- Backend Interface

- Plugin Interface

- CUDA Support. Gör det möjligt att köra Hashcat på många fler plattformar såsom NVIDIA Jetson och NVIDIA Xavier

- Emulation Mode

- Memory/Thread Management

Även så finns det stöd för 51 st nya algoritmer vilket gör att Hashcat nu stödjer totalt 320 st. Läs hela changelog här.

Alla 51 st nya algoritmer är:

- AES Crypt (SHA256)

- Android Backup

- AuthMe sha256

- BitLocker

- BitShares v0.x

- Blockchain, My Wallet, Second Password (SHA256)

- Citrix NetScaler (SHA512)

- DiskCryptor

- Electrum Wallet (Salt-Type 3-5)

- Huawei Router sha1(md5($pass).$salt)

- Java Object hashCode()

- Kerberos 5 Pre-Auth etype 17 (AES128-CTS-HMAC-SHA1-96)

- Kerberos 5 Pre-Auth etype 18 (AES256-CTS-HMAC-SHA1-96)

- Kerberos 5 TGS-REP etype 17 (AES128-CTS-HMAC-SHA1-96)

- Kerberos 5 TGS-REP etype 18 (AES256-CTS-HMAC-SHA1-96)

- MultiBit Classic .key (MD5)

- MultiBit HD (scrypt)

- MySQL $A$ (sha256crypt)

- Open Document Format (ODF) 1.1 (SHA-1, Blowfish)

- Open Document Format (ODF) 1.2 (SHA-256, AES)

- Oracle Transportation Management (SHA256)

- PKZIP archive encryption

- PKZIP Master Key

- Python passlib pbkdf2-sha1

- Python passlib pbkdf2-sha256

- Python passlib pbkdf2-sha512

- QNX /etc/shadow (MD5)

- QNX /etc/shadow (SHA256)

- QNX /etc/shadow (SHA512)

- RedHat 389-DS LDAP (PBKDF2-HMAC-SHA256)

- Ruby on Rails Restful-Authentication

- SecureZIP AES-128

- SecureZIP AES-192

- SecureZIP AES-256

- SolarWinds Orion

- Telegram Desktop App Passcode (PBKDF2-HMAC-SHA1)

- Telegram Mobile App Passcode (SHA256)

- Web2py pbkdf2-sha512

- WPA-PBKDF2-PMKID+EAPOL

- WPA-PMK-PMKID+EAPOL

- md5($salt.sha1($salt.$pass))

- md5(sha1($pass).md5($pass).sha1($pass))

- md5(sha1($salt).md5($pass))

- sha1(md5(md5($pass)))

- sha1(md5($pass.$salt))

- sha1(md5($pass).$salt)

- sha1($salt1.$pass.$salt2)

- sha256(md5($pass))

- sha256($salt.$pass.$salt)

- sha256(sha256_bin($pass))

- sha256(sha256($pass).$salt)