Lista ut ålder på enheter via MAC-adressen

HD Moore twittrade nyligen om ett intressant projekt på Github vid namn mac-ages. Projektet mac-ages utnyttjar information om, när spann av MAC-adresser blivit registrerade. Detta går sedan att utnyttja för att relativt trubbigt lista ut hur gammal en enhet är.

mac-ages är en blandning av DeepMac samt WireSharks MAC-adresslistor uppger HD Moore.

Jag skrev ihop en snabb one-liner som tittar i min lokala dators arp-tabell och slår sedan upp den mot mac-ages:

$ git clone https://github.com/hdm/mac-ages

$ cd mac-ages

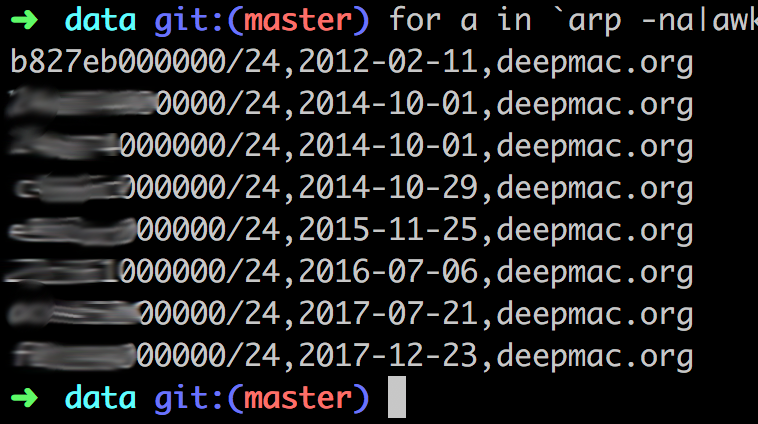

$ for a in `arp -na|awk '{print $4}'|grep -v ^1: |awk -F':' '{print $1 $2 $3}'`; do fgrep $a mac-ages.csv; done|sort -n -t, -k2

Resultatet från ovan blir då (maskat):

Tittar vi i ovan tabell så ser vi att enheten med MAC-adress som börjar på b8:27:eb är en BCM43438 (numera Cypress). Sitter faktiskt i en Raspberry Pi 3 och ser ut så här:

Oklart när den kom ut men 2012 låter inte helt orimlig, även de andra på listan tror jag stämmer någorlunda med avvikelser på ett eller två år.

HD Moores tweet:

https://twitter.com/hdmoore/status/1046563911972130819

Och för den som vill grotta ner sig ännu mer rekommenderar jag denna: