Tails 1.3 samt Tor Browser 4.0.4

Det händer en hel del i Tor-världen just nu. Det släpptes just en ny version av Tor Browser men även så släpptes Tails 1.3 igår. Vi försöker sammanfatta nyheterna nedan:

Tails 1.3

Tails har nu förstärkt skyddet i den webbläsare som följer med operativsystemet. Denna härdning använder sig av AppArmor och ser till att webbläsaren enbart får tillgång till vissa valda delar, detta kallas för MAC (mandatory access control).

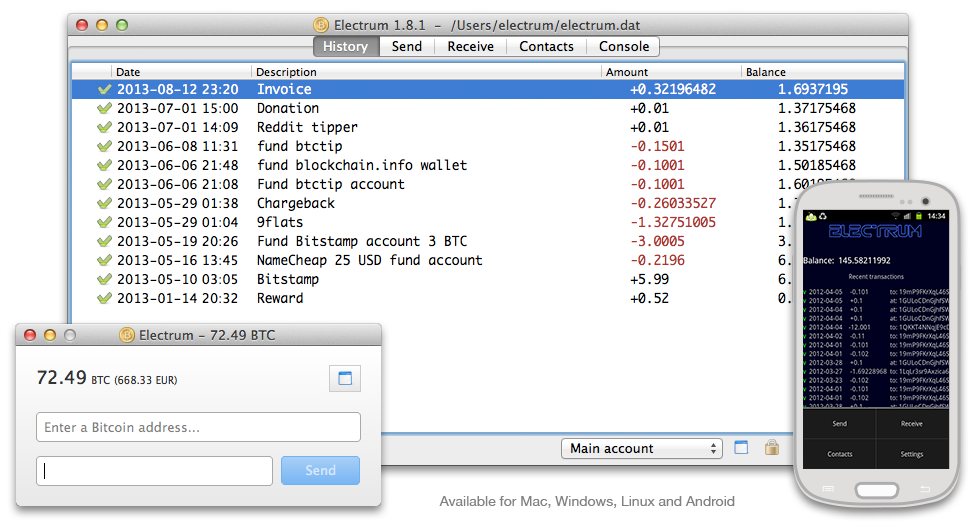

För att öka stödet gällande kryptovalutor så är nu även Electrum installerat. Electrum är en så kallad wallet eller plånbok där du kan lagra dina Bitcoins säkert(?). För att informationen inte ska försvinna så bör du även nyttja funktionen för persistens.

För att öka stödet gällande kryptovalutor så är nu även Electrum installerat. Electrum är en så kallad wallet eller plånbok där du kan lagra dina Bitcoins säkert(?). För att informationen inte ska försvinna så bör du även nyttja funktionen för persistens.

Även så skeppas en ny proxy med kallad obfs4 som är en vidareutveckling på ScrambleSuite. Denna proxy försvårar för diktaturer eller filtreringsfunktioner såsom DPE (deep-packet-inspection) att detektera att det är just Tor som går på nätverkstrafiken.

Mjukvaran Keyringer finns installerad och denna mjukvara använder sig av GnuPG för att kryptera och distribuera hemligheter:

Keyringer lets you manage and share secrets using GnuPG and Git with custom commands to encrypt, decrypt, recrypt, create key pairs, etc.

Här kan du ladda hem Tails: https://tails.boum.org/download/index.en.html

Tor Browser 4.0.4

Detta är enbart en underhållsuppgradering där åtskilliga komponenter rättas till:

- Uppdatera Firefox till 31.5.0esr

- Uppdatera OpenSSL till 1.0.1l

- Uppdatera NoScript till 2.6.9.15

- Uppdatera HTTPS-Everywhere till 4.0.3

- Bugg 14203: Prevent meek from displaying an extra update notification

- Bug g14849: Remove new NoScript menu option to make permissions permanent

- Bug g14851: Set NoScript pref to disable permanent permissions

Och Tor Browser Bundle laddar du hem här:

Som Tor-utvecklaren

Som Tor-utvecklaren