Säkerheten i nya macOS Mojave

Igår så släpptes Apples nya operativsystem macOS Mojave. Förutom att flertalet iOS applikationer nu går att köra på macOS så finns det även ett mörkt tema. Men vad som är ännu mer intressant är så klart alla säkerhetsproblem som åtgärdas i macOS Mojave (version 10.14).

✅ Stöd gärna Kryptera.se via Patreon >

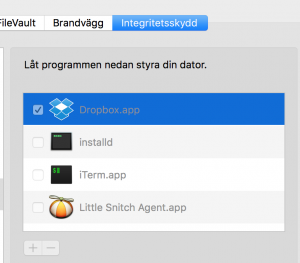

Vad som också är intressant och integritetsfrämjande är att Mojave nu kräver att applikationer behöver tillstånd av användaren för att använda bl.a. mikrofon, kamera och backup. Samt så meddelande även Apple följande under WWDC2018 i Juni:

Apple is introducing enhanced runtime protections that will extend System Integrity Protection features to third-party apps, protecting them from code injection and other tampering.

Samt en ny process för att granska program som går in i macOS App Store som heter ”notarized”.

Följande säkerhetsproblem åtgärdas i Mojave:

- An attacker in a privileged network position may be able to

intercept Bluetooth traffic - A malicious application may be able to determine the Apple ID

of the owner of the computer - A sandboxed process may be able to circumvent sandbox

restrictions - A malicious application may be able to access local users

AppleIDs - An application may be able to read restricted memory in Crash Reporter

- An application may be able to execute arbitrary code with

kernel privileges - An attacker may be able to exploit weaknesses in the RC4

cryptographic algorithm

Även om Mojave höjer säkerheten så har redan Patrick Wardle påvisat hur man kan ta sig förbi det nya integritetsskyddet: