Nytt säkerhetsdokument från Apple

Apple har släppt dokumentet Apple Platform Security, Fall 2019. Dokumentet är på totalt 157 sidor och beskriver ingående Apples olika initiativ gällande säkerhet.

Dokumentet omfattar följande avsnitt:

- Hårdvarusäkerhet och biometri. Secure Enclave, AES-motorn, Touch ID och Face ID

- Systemsäkerhet såsom säker uppstart, slumptal (CPRNG) och uppdateringar

- Kryptering och skydd av information

- Säkerhet och ekosystemet runt appar

- Säkerheten runt Apples tjänster som tillhandahåller funktioner såsom Hitta iPhone osv samt kommunikation hem till moderskeppet.

- Nätverkssäkerhet

- Utvecklarsäkerhet

- Säker hantering av enheter såsom remote wipe

- Certifieringar såsom ISO, Common Criteria och Commercial Solutions for Classified (CSfC)

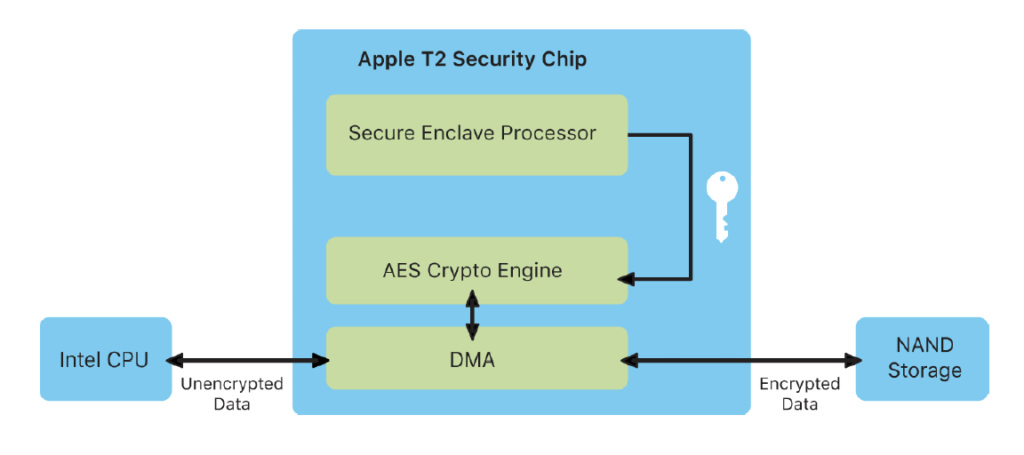

En av de saker som jag gillar mest av de olika säkerhetssatsningar som Apple har är deras Secure Enclave som kan ses som en variant på Trusted Platform Module (TPM):

Secure Enclave återfinnes i följande enheter:

- iPhone 5s (och senare)

- iPad Air (och senare)

- Mac-datorer som har Apples T2 Security Chip

- Apple TV generation 4 (eller senare)

- Apple Watch Series 1 (eller senare)

- HomePod

Även intressant är att mikrofonen stängs av i hårdvara när luckan fälls ihop på en Macbook Pro och Macbook Air (som har T2-chippet). Inte ens kerneln, root eller T2-chippet kan påverka denna funktion.

Här kan du ladda hem dokumentet i sin helhet: