Cyberförsvarsdagen 2019 eftermiddag

Detta inlägg sammanfattar eftermiddagen på Cyberförsvarsdagen 2019 som anordnas av SOFF tillsammans med MSB, FRA och Försvarsmakten. Förmiddagen kan du läsa om här.

Stöd mitt bloggande via Patreon: https://www.patreon.com/kryptera

Den internationella kontexten och dess påverkan på Sverige

Moderator: John Ahlmark, kommunikatör FRA

Supply Chain Security

Pia Gruvö, chef avdelningen för krypto och it-säkerhet Must

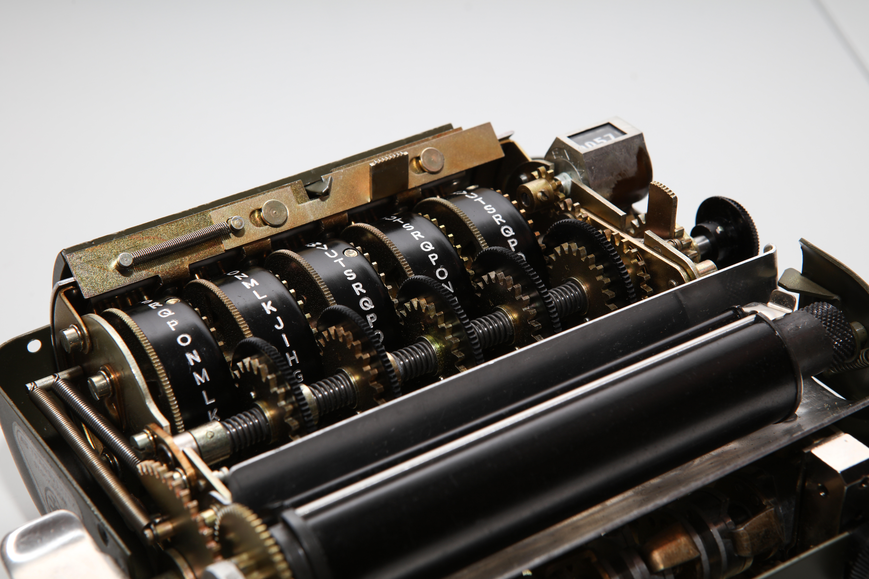

Pia berättar hur allt hänger ihop, för när jag började för 30 år sedan i branschen så fokuserade vi på algoritmer i kryptoapparaterna. Sedan blev det fokus på lådorna och nu tittar vi också på Supply Chain Cyber Security. Vi är bl.a. rädda för exfiltration via bakdörrar eller om man stänga ner eller styra system via bakdörrar.

Högassuransprodukter är de produkterna vi måste ha mest företroende för. Sådana produkter är exempelvis kryptoprodukter och vi väljer framförallt svenska produkter och detta har nu även Regeringen insett.

Ett exempel där det gick fel är en kryptoleverantör som anlitade en underleverantör som tillverkade kretsar. Och maskinen för att tillverka dessa kretsar var anslutna mot internet.

Man måste köpa komponenter från andra länder till kryptosystem. Då måste vi bygga system så att om det följer med en bakdörr så blir den isolerad och inte kan göra någon skada. Försvar på djupet är viktigt samt de mest kritiska produkterna måste komma från företag som man har förtroende för.

Outsourcing

Kommendör Jan Kinnander, Chef för Säkerhetskontoret på MUST

Jan börjar med att berätta om vad MUST är och de tre delar som MUST består av och att han är chef för den militära säkerhetstjänsten. Pia är chef för en av delarna under mig som jobbar med krypto och it-säkerhet, vi har också en enhet som jobbar med kontraspionage samt en del som jobbar med säkerhetsskydd.

Han berättar även att underrättelsetjänster är lata, de tar den enklaste vägen in när de vill göra intrång. Det är ett högt tryck när det gäller intrång mot underlverantörer och det beror på flera saker såsom att det är många ägg i samma korg, många har ett svagare skydd än exempelvis än en myndighet. Även kan en leverantör ha flertalet underleverantörer. Att säkerhetspröva utländsk personal är ett stort problem då vi inte har lika mycket information.

Just när det gäller leverantörer så ingår detta i säkerhetsskyddsförordningen från och med 1:a April 2018. Som tillsynsmyndighet har vi större möjligheter att exempelvis att stoppa en upphandling.

Brister som Jan Kinnander, Chef för Säkerhetskontoret på MUST ser gällande outsourcing:

- Säkerhetsanalys

- Säkerhetsprövning av personal

- Tidsförhållanden

Och tillstryker att ansvar inte kan outsourcas. Är det här slutet för outsourcing? Nej, men vi måste ha en större transparens. En större kunskap vilka krav som ställs på myndigheten och hur dessa uppfylls.

Utkontraktering och överlåtelse av säkerhetskänslig verksamhet – Förslag till kompletteringar till den nya säkerhetsskyddslagen

Stefan Strömberg, särskild utredare Utredningen om vissa säkerhetsskyddsfrågor

Säkerhetsskyddslagstiftningen har utvidgats och omfattar en utökad skyldighet att ingå säkerhetsskyddsavtal. Tidigiare så behövdes exempelvis inte säkerhetskyddsavtal vid samarbeten exempelvis. Men samarbeten som går fortlöpande mellan myndigheter är dock undantagen. Nya säkerhetsskyddslagen har även nya tångsmedel. Viktigt är även en proportionalitet

Stefan berättar om skillnaden mellan lag och förordning.

Försvarsmakten och Säkerhetspolisen blir samordningsmyndigheter för tillsynsmyndigheter. Nytt är även en anmälningsskyldighet samt sanktionsavgift som beslutas av tillsynsmyndigheten.

Säkerhetsskyddschefen blir obligatorisk för alla verksamheter som driver säkerhetsskyddad verksamhet men yttersta ansvaret är hos GD eller VD. Avtalet är också en viktig del och inte bara nya säkerhetsskyddslagen.

Panelsamtal – Hur ändrar vi säkerhetsbeteendet?

- Christer Samuelsson, head Cyber security CGI

- kmd Jan Kinnander, chef säkerhetskontoret Must Försvarsmakten

- Pia Gruvö, chef avd. krypto och it-säkerhet Must Försvarsmakten

- Stefan Strömberg, särskild utredare

Först berättar Christer att han är från det privata och att samverkan är viktigt och att vi förstår varandra mycket bättre och vi förstår våra brister vilket är bättre vid våra upphandlingar.

Moderator John Ahlmark från FRA frågar Stefan om de nya lagarna och om de verkligen behövs. Och Stefan säger att det eg. är lite tråkigt att detta behövs men har tyvärr blivit ett måste. Avdramatisera genom att göra det till en fråga för alla som jobbar på ett företag.

Jan säger att regelverket är värdelöst. Det är att det används på rätt sätt, det handlar om attityder och kunskap.

John frågar om nya regelverket kan hämna istället för att ge verkan? Javisst kan det var så men vi måste alla prata om detta.

Pia är den som fått flest frågor under sitt tal. Och många handlar om ett land 10 timmar mot öst och eventuella bakdörrar, men Pia framhåller att eventuellt är läckorna efter Snowden som är det stora problemet. Alla bakdörrar som NSA stoppat in i produkter.

Tjänstemannaansvar? Vi måste komma rätta till med problemen och inte hänga ut någon. Många gånger har det också handlat om en kommunikationsfråga, gällande exempelvis inom Transportstyrelsen säger Jan.

Metoder och verktyg för cyberförsvar

Moderator: Annika Biberg, principal security consultant Nixu

MITRE:s attackramverk ATT&CK – Processer och tekniker för att upptäcka angripare inne i ditt nätverk

Mattias Almeflo, principal security consultant Nixu

Mattias berättar om ramverket ATT&CK som utvecklats av det oberoende och icke vinstdrivande företaget MITRE. Förkortningen står för Adversarial Tactics, Techniques and Common Knowledge. Ramverket fokuserar mycket på post-exploitation, dvs redan när angriparna finns i nätverket.

Även så bygger ramverket helt på empirisk data och är således rejält underbyggt. Det som ATT&CK även gör är att den går att använda för att attribuera och spåra till angripare på exempelvis landsnivå. 43% av alla attacker går att härleda till specifika länder.

LOLBins är fillösa attacker och har funnits sedan 2014 och där ser man en ökning. Mer än hälften av alla attacker enligt en källa använder LOLBins såsom Powershell.

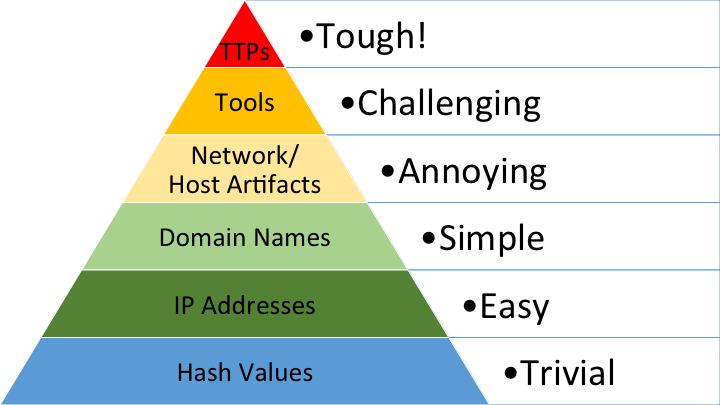

”Living of the land” och detta är något som ATT&CK hjälper till att upptäcka. TTP:er används för detta och togs fram efter den första APT1-rapporten, Mattias använder även Biancos ”Pyramid of Pain”:

Bästa av allt är att det är gratis och du kan även använda ATT&CK för att göra benchmarks för att jämföra IT-säkerhetsprodukter.

CIS20 grundläggande kontroller och exempelvis en IT-säkerhetsprodukter såsom Tripwire kan visa på att dessa två inte täcker upp allt genom att titta i ATT&CK.

Panelsamtal – Vad kan ATT&CK bidra med idag?

- Mattias Almeflo, principal security consultant Nixu

- Robert Jonsson, btr. chef CERT-SE/MSB

- Ammi Lovén, seniorkonsult Secana

Moderatorn Annika frågar om det här är ett bra ramverk? Ja tycker både Robert och Ammi och Robert tillägger att det är bra för att alla pratar samma språk. MSB använder inte själva men berättar gärna för andra hur de ska arbeta.

Mattias, har du några praktiska exempel på hur man ska ta till sig ramverket? Ja, exempelvis när man arbetar med härdning av system så kan man när man är klar med härdningen se om man åtgärdad allting. Även kan du testa din förmåga att upptäcka attacker och vart era luckor är.

Ammi tycker även att ATT&CK-ramverket kan användas för övningar.

Mattias säger att Lockheed Martins Cyber Kill Chain och ATT&CK överlappar även. Ena utesluter inte det andra och man bör inte lägga alla ägg i samma korg.

Att säkerställa Sveriges framtida cyberförmåga

Moderator: Klas Lindström, VD och grundare 4C Strategies

Framtidens säkra IT-miljöer

Madeleine Kempe, cyber security program manager Saab

Madeleine berättar om framtidens utmaningar och hur vi ska hantera arvet. Vi har nya system som ska utvecklas och vi måste även ta hand om legacy. Vi har bl.a. KSF 3.1 och ISO-27000 att förhålla oss till. Men snart även säkerhetsskyddslagen och NIS-direktivet.

Fyra principer för säkra lösningar enligt Madeleine Kempe som är cyber security program manager på försvarsföretaget Saab:

- Säkerhet från grunden

- Standard

- Kategorisera, klassificera

- Tydlig styrning

Panelsamtal – Hur stärker vi Sveriges cyberförsvarsförmåga?

- Lars Nicander, enhetschef ISSL och CATS FHS

- Dag Ströman, chef CSEC FMV

- övlt Patrik Ahlgren, chef Cyberförsvarssektionen LEDS CIO Försvarsmakten

- Madeleine Kempe, cyber security program manager Saab

Dag ströman säger att vi måste anta att angriparna är i våra system. Klas frågar Patrik vad som är viktigt för Sveriges cyberförsvarsföråga och Patrik berättar att alla måste vara medvetna om hotet. Man måste konstruera dessa system med säkerhet i åtanke och inte hela jobba reaktivt.

För Försvarsmaktens del så måste vi ha funktionalitet i våra system så vi behöver alla tre förmågor. Vi behöver även förmågor att attackera och skydda IT-system säger Patrik Ahlgren.

Men hur ska privata aktörer få koll på hotet? Jo vi alla myndigheter såsom MSB, Försvarsmakten och Säkerhetspolisen har ett gemensamt ansvar.

Lars Nicander säger att vi måste ha en cybersäkerhetskoordinator hos statsrådsberedningen i Regeringen. Vi har haft 7 st utredningar och alla har lagt fram en strategi. Bästa svepskälet till att vi inte har det är att alla säger att vi har ansvarsprincipen.

Dag tycker att vi ska skapa en nationell styrmodell för cybersäkerhet istället för att använda silosar och alla uppfinner eget.

Kanske titta på den norska modellen med en myndighet som har större ansvar. Patrik tror dock inte på en ny myndighet, men absolut på en cybersäkerhetskoordinator. Främst för att koordinera cybersäkerheten inom Regeringskansliet. Vart leder resan med ett cybercenter?

Alltid viktigt med kommunikation mellan totalförsvarsmyndigheter. Dag frågar vilken som skulle vara den allvarligaste incidenten? Alla produkter som innehåller samma sårbarhet som kan utnyttjas av en angripare: monokultur. En angripare skulle kunna slå djupt och brett.

Politikerdiskussion

Moderator: Johan Wiktorin, director intelligence PwC

- Niklas Karlsson (S) Ordförande Försvarsutskottet

- Beatrice Ask (M) Vice Ordförande Försvarsutskottet

- Daniel Bäckström (C) Ledamot Försvarsutskottet

Johan frågar hur vi skapar en sund säkerhetskultur i Sverige? Säkerhetskulturen är väldigt varierande beroende på vem man pratar med. Man måste öka medvetenheten på ett bredare plan. Vid rekrytering av chefer och det är alldeles för dyrt när det går åt skogen. Vi hade förr fluor-tanten men vi måste nu ha en cyber-tant säger Beatrice. Någon som kommer och påminner om och om igen. Vi är väldigt naiva idag och man behöver bara säga Transportstyrelsen eller Svenska kraftnät.

När det gäller internationella diskussioner om cyberattacker så pågår det fria kriget och Kina är inte intresserade av att diskutera detta.

Attacker mot det politiska systemet är också farligt. Läckta medlemsdatabaser från partier är inte bra och även när människor utger sig för att vara Beatrice Ask.

Vilka är de värsta attackerna? En mycket snabb aggregerad attack som slår ut mycket innan vi hinder reagera. Attacker mot hälso- och sjukvårdssystem som kan släcka liv. Attacker mot logistik och transporter i samhället.

Siggesigge var ett lösenord som användes inom valrörelsen för något år berättar Niklas. Scenarion som bygger på att grupper som ställs mot grupper är ett problem och att det inte går att lita på information som man får säger Beatrice.

Beatrice lärde sig på 112-dagen att man ska öva analogt. Man blir då ställd!

Niklas säger att våra mediavanor förändras och vår konsumtion blir digitaliserad och individualiserad.

Är 5G ett nationellt säkerhetsintresse? Det är en komplicerad och svår fråga säger Beatrice och den har många bottnar. Vad är det värsta scenariot och hur kan det hända?

När det kommer snabba kriser i samhället så är inte alltid våra budgetsystem förberedda. Det är givetvis billigare att investera i flygplan än att skogen brinner ner.

Kompetensförsörjning?

En specifik utbildning inom försvaret såsom tolkskolan för de som är intresserad av cybersäkerhet. Försöker bygga en rekrytering på frivillighet inom Hemvärnet.

Myndigheter som upptäcker saker såsom FRA måste även ha befogenheter att agera. Underrättelseförmågan är central i sammanhanget och ställer krav på tid och ledningssystem. Vi måste också bygga upp det psykologiska försvaret, bygga upp en vilja att försvara vårat land.

Kopplingen mellan hybridkrigföring, AI och forskning är viktig och FOI kommer att få mer pengar. Biologiska vapen är också något som oroar oss i statsrådsberedningen.