I år delar .SE:s Internetfonden ut 12 miljoner kronor till fristående, icke-kommersiella projekt som verkar för en positiv utveckling av Internet i Sverige. I den senaste ansökningsomgången fick 14 projekt dela på nästan 2,8 miljoner kronor.

Sedan starten av Internetfonden år 2004 har över 150 projekt finansierats och i år får 14 projekt dela på nästan 2,8 miljoner kronor.

Av årets projekt så hittade vi tre stycken som ser att direkt vara relevant för Kryptera.se:s läsare:

Better-Than-Nothing-Security

Michael Cardell Widerkrantz, Malmö

BTNS är teknik för att på IP-nivå automatiskt kryptera, skydda integritet och garantera att vi fortfarande kommunicerar med samma motpart.

Beviljad summa: 200 000 kronor

Hemsida: http://hack.org/mc/hacks/btns/

Transparent e-postkryptering

Björn Påhlsson, Malmö

Beskrivning av projektet: Underlätta användningen av krypterad e-post genom att skapa ett automatiskt system som kan hantera kryptering av e-post utan slutanvändarens inblandning.

Beviljad summa: 70 000 kronor

Forskningsuppdrag om DANE för OpenSSL

Chalmers Tekniska Högskola AB, Göteborg

Beskrivning av projektet: Implementering av krypterad säkerhet i OpenSSL så att det kan användas både i existerande programvaror och med tiden inlemmas i OpenSSL för att öka säkerheten på Internet.

Beviljad summa: 260 000 kronor

Mer information om Internetfonden:

www.internetfonden.se

Uppdatering: Fixat ett fel gällande BTNS.

Den omåttligt populära portskannern Nmap finns nu ute i en ny version. Detta efter tre års utveckling och 3924 kodändringar (commits).

Den omåttligt populära portskannern Nmap finns nu ute i en ny version. Detta efter tre års utveckling och 3924 kodändringar (commits).

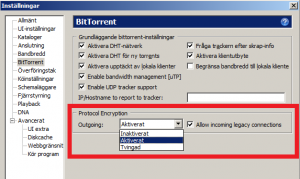

VPN Tunnel är en benämning på där en klient kopplar upp sig krypterat eller okrypterat mot en server. VPN står för Virtual Private Network (virtuellt privat nätverk).

VPN Tunnel är en benämning på där en klient kopplar upp sig krypterat eller okrypterat mot en server. VPN står för Virtual Private Network (virtuellt privat nätverk).