Bahnhof startar ny krypteringstjänst: Integrity.st

Internetleverantören Bahnhof meddelar idag att de startar en ny krypteringstjänst som ska skydda användare mot olaglig informationsinhämtning (inte laglig?).

En viktig del i att kunna garantera en säker krypteringstjänst är att kontrollera så stor del som möjligt av infrastrukturen bakom. På det här sättet kan vi själva garantera att all trafik som ska krypteras verkligen gör det. 5 juli-stiftelsens VPN-lösning utgår i vår tappning från Bahnhofs nordiska fibernät, Bahnhofs gedigna tekniska kunnande och Bahnhofs egna trafikkrav. Integrity.st VPN vilar på en mycket stabil plattform, utan driftstopp och med extremt höga transmissionshastigheter.

Säger Jon Karlung, vd på Bahnhof.

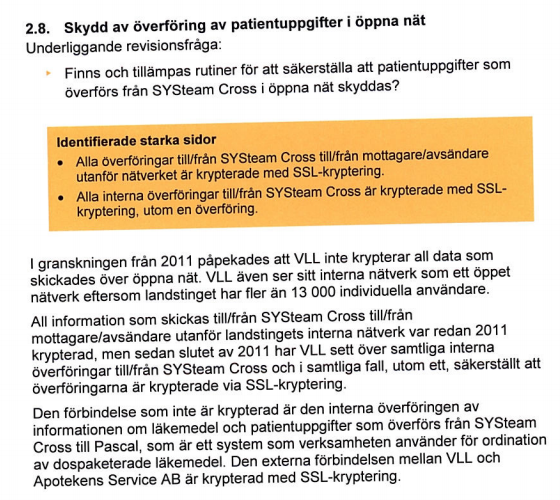

Tjänsten består av två olika VPN lösningar: En PPTP-tjänst med 128 bitars kryptering, samt en OpenVPN-tjänst med 2048 bitars SSL-kryptering. Bägge tjänsterna kan användas på alla typer av plattformar.

Vi hittar tyvärr ingen prislista ännu och tjänsten finns enbart på Engelska. Men detta kommer troligtvis längre fram då den lanserades idag.

Om du undrar vad 5-julistiftelsen är så grundades den i mars 2013 av Jon Karlung, Andreas Norman och Oscar Swartz med de måla att motverka övervakning, lagring och blockering av internettrafik, försvara yttrandefriheten och utbilda allmänheten om yttrande- och åsiktsfrihet på nätet ur ett brett perspektiv.

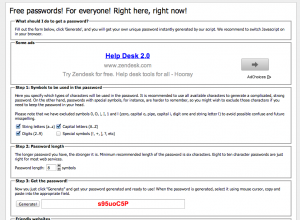

Gillar du att knäcka lösenord? Då har vi en nyhet för dig: Lösenordsknäckar-verktyget John the Ripper finns nu ute i en ny version.

Gillar du att knäcka lösenord? Då har vi en nyhet för dig: Lösenordsknäckar-verktyget John the Ripper finns nu ute i en ny version.