Därför ska du inte använda VPN ⚠️

Att använda VPN har blivit otroligt populärt på senare år men det finns anledningar att se upp och tänka efter en extra gång om du verkligen behöver använda ett VPN.

Så därför tänkte jag vara djävulens advokat och gå igenom några anledningar att inte använda ett VPN. Denna artikel gäller främst VPN-tjänster för hemmabruk/personligt bruk (som används för anonymisering).

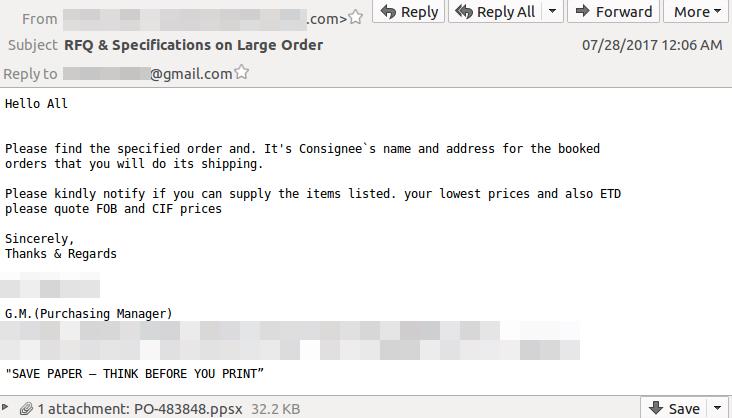

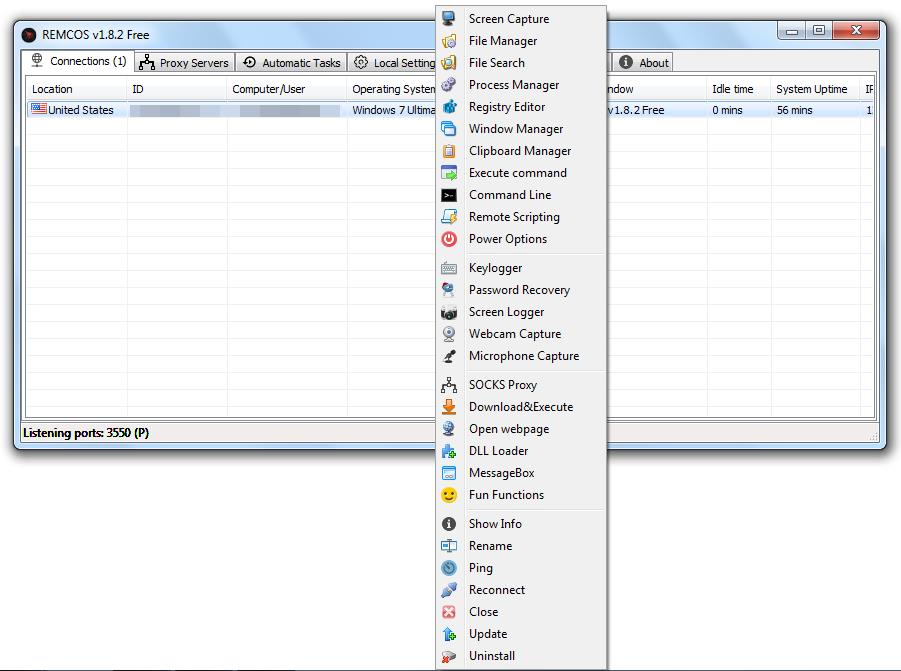

Öppnar upp för nya sårbarheter

Klienter eller plugins som du installerar för att använda en VPN-tjänst kan innehålla sårbarheter och därmed kan sänka säkerheten på din dator. Det gäller givetvis all mjukvara du installerar såsom antivirus-program. Du bör även se upp om din VPN-leverantör bara stöder protokollet PPTP som sedan länge är osäkert.

Om du vanligtvis sitter skyddad bakom en brandvägg kan VPN-klienten eller -pluginet dessutom utan din vetskap öppna upp för inkommande anslutningar från internet eller andra VPN-användare.

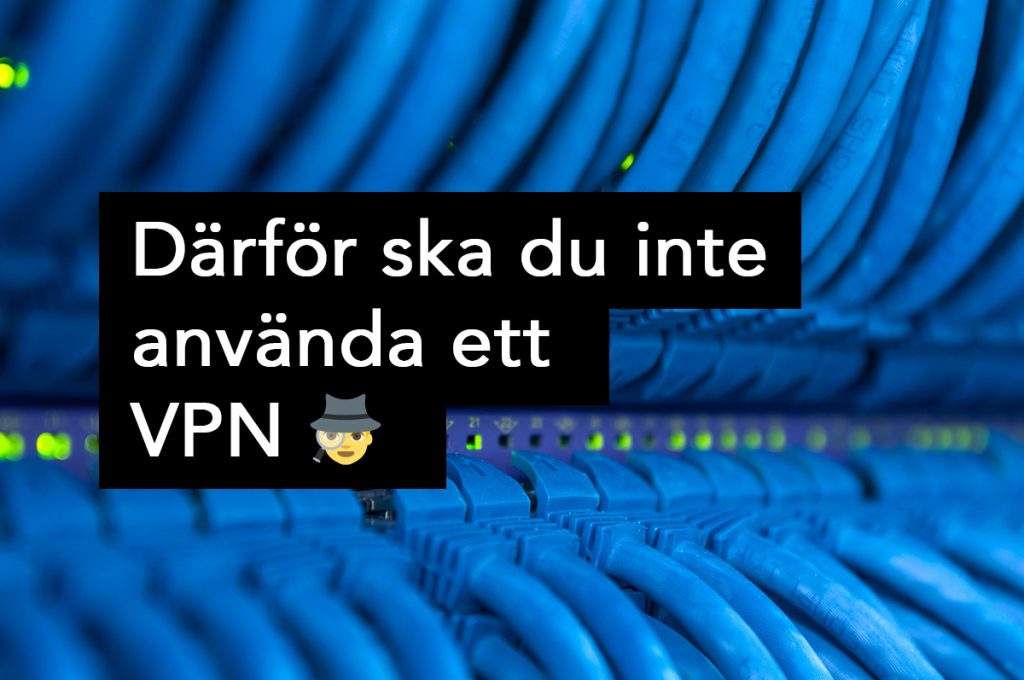

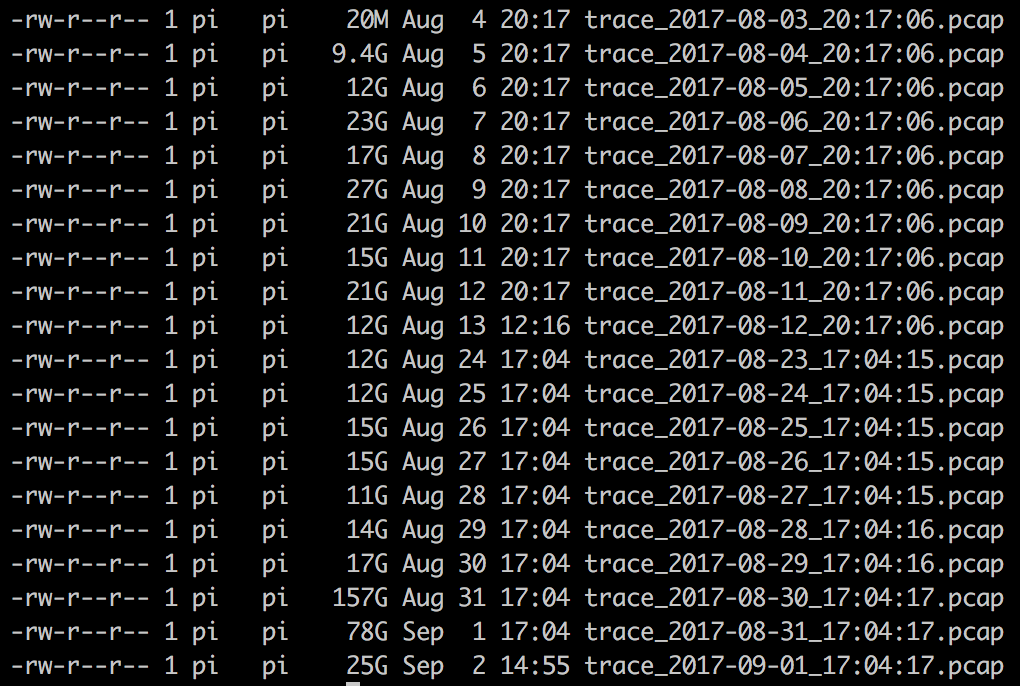

Lämnar ut loggar

Det har förekommit att VPN-leverantörer loggar vem som anslutit när och kan då lämna ut uppgifterna till myndigheter som efterfrågar dessa. HideMyAss är exempelvis en leverantör som sparar loggar och lämnar ut dessa.

Har du dessutom betalt med kreditkort eller liknande så finns det stora möjligheter att koppla VPN-användaren till dig.

Leverantören Hotspot Shield loggar din data och kan även sälja den vidare till tredje part. De injicerar även JavaScript-kod i din okrypterade surftrafik.

VPN-tjänsten Hola som fungerade via en Chrome-proxy sålde användares bandbredd vidare till andra.

Hotbilden

Hotbilden

Har du en stat som ingår i din hotbild som du försöker gömma dig för? Inget VPN i världen kommer troligtvis att skydda dig. Många VPN-leverantörer har en ingång och en utgång på samma server/IP etc och en myndighet eller signalspaningstjänst kan då koppla ihop utgången med ingångstrafiken.

Tänk även på att om du använder en VPN-anslutning mynnar ut i ett annat land så kommer detta lands signalspaningstjänst att se din trafik och eventuellt alla länder på vägen dit och mot din destination.

Din trafik kan även sticka ut om du försöker smälta in i normalbilden.

Överföringskapacitet

Din bandbredd och fördröjning kommer att påverkas negativt när du använder VPN. Testa att köra Bredbandskollen från Internetstsiftelsen före och efter du är uppkopplad via VPN så får du en uppfattning om ungefär hur stor skillnad det är. Det kan även vara bra att testa vid några olika tidpunkter på dygnet.

Det även vara så att din VPN-leverantör blockerar viss typ av trafik såsom peer-to-peer-protokoll eller e-post (SMTP).

Avslutande ord

Det finns absolut tillfällen då du kan överväga att använda ett VPN. Sådana kan vara när du sitter på ett internetcafé eller annat ställe där det tillhandahålls ett öppet WiFi eller att du litar mer på en VPN-leverantör än din internetleverantör.

Glöm inte heller att det finns tjänster såsom Tor som kan vara bättre att använda i vissa fall. Och framförallt så tänk på vad och hur du surfar när du använder tjänster såsom Tor eller ett VPN.

I ett annat inlägg finns det mer matnyttig information gällande OPSEC.

Stort tack till alla på LinkedIn som hjälpt till med innehåll till denna artikel.

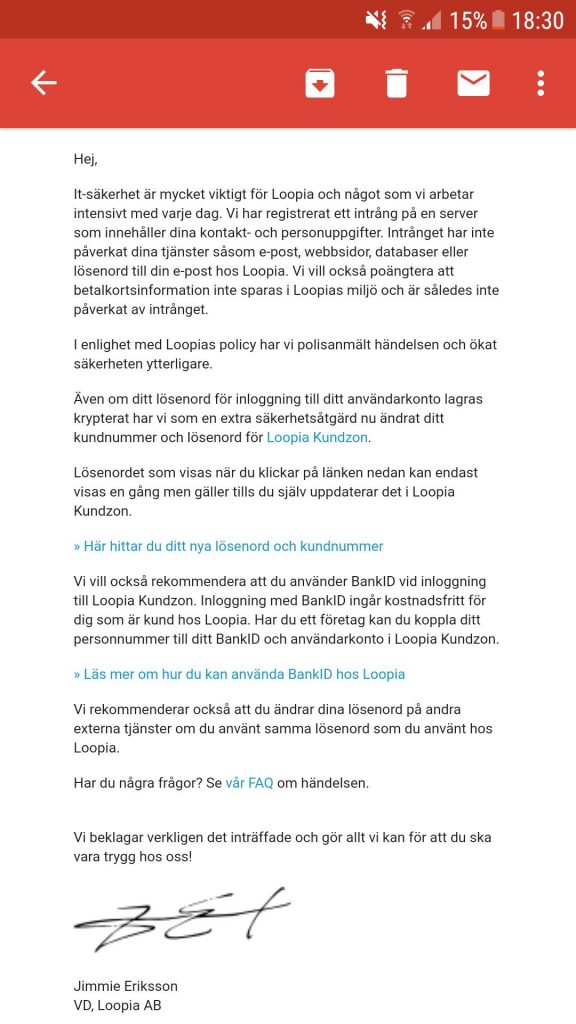

Webbhotellet Loopia har blivit hackade och meddelade detta precis via ett E-post som skickats ut till samtliga kunder under fredagseftermiddagen och kvällen.

Webbhotellet Loopia har blivit hackade och meddelade detta precis via ett E-post som skickats ut till samtliga kunder under fredagseftermiddagen och kvällen.