Ett år av obligatorisk it-incidentrapportering

Det har nu gått nästan ett år sedan den 1:a April 2016 då det är obligatoriskt för Sveriges (nästan) samtliga 244 myndigheter att rapportera in it-incidenter till MSB (Myndigheten för samhällsskydd och beredskap).

MSB rapporterar att det skickats in 214 incidentrapporter från 77 myndigheter och att snittet legat på 25 st per månad. Detta innebär att många myndigheter fortfarande inte skickat in en enda incidentrapport, vilket påvisar ett stort mörkertal. Men troligtvis så tar det några år innan myndigheter anpassar sig.

En annan intressant sak är att incidenter ska rapporteras inom 24h att de upptäckts men i verkligheten ser det annorlunda ut:

Vid genomgång av rapporterna visar det sig att runt 20 procent av incidenterna rapporterats mer än fem dagar efter att de upptäckts, vissa incidenter har rapporterats först efter en månad.

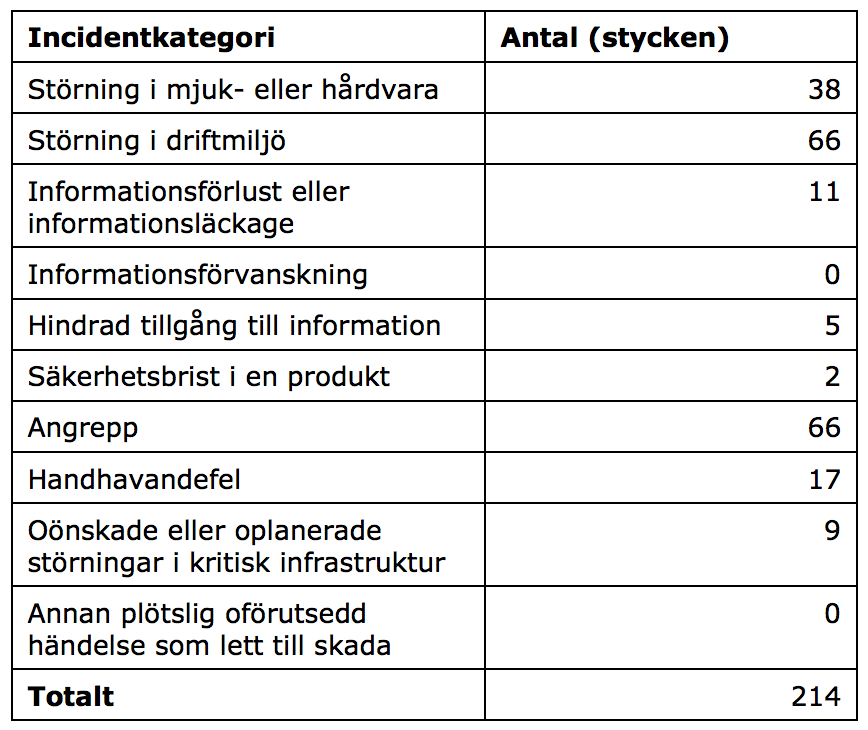

De incidenter som rapporteras in kategoriseras på följande sätt och antal:

Rapporten har även bilaga med sekretessbelagda uppgifter och där framgår vissa särskilda företeelser avseende it-incidentrapporteringen.

För inrapporteringen så används filkryptot KURIR 2.0.

Att loggning är viktigt är något som jag inte understryka nog och detta framkommer även i incidentrapporteringen:

I ett antal incidenter har det framkommit att myndigheter inte har någon dedikerad loggserver, något som är en viktig komponent för att kunna upprätthålla en fungerande övervakning av it-system och för att i efterhand ha möjlighet att klargöra vad som hänt i systemet.

Jag kan även utläsa att MSB använder ordet kryptotrojan återkommande gånger, vilket jag tycker är felaktigt. Utpressningsvirus eller ransomware tycker jag är mer rättvisande och något som Polisen etc använder. Och på tal om ransomware så anger rapporten att 40% av inkomna rapporter om ransomware har lett till informationsförlust. Tyvärr framgår det inte vilken typ av ransomware det rör sig om eller om antivirus-mjukvara detekterat dessa.

Här kan du läsa MSB:s årsrapport om it-incidentrapportering 2016 i sin helhet (PDF):

Myndigheten för samhällsskydd och beredskap (MSB), Försvarsmakten och Försvarets Radioanstalt (FRA) inleder nu en kampanj för att uppmärksamma vikten av bra signalskydd. En

Myndigheten för samhällsskydd och beredskap (MSB), Försvarsmakten och Försvarets Radioanstalt (FRA) inleder nu en kampanj för att uppmärksamma vikten av bra signalskydd. En  Myndigheten för samhällsskydd och beredskap (MSB) har idag släppt en rapport vid namn Trendrapport – samhällets informationssäkerhet 2012. Rapporten är övergripande och omfattande och tar upp ett antal större händelser som inträffat under de senare åren såsom Anonymous, Stuxnet, E-legitimation och sociala medier.

Myndigheten för samhällsskydd och beredskap (MSB) har idag släppt en rapport vid namn Trendrapport – samhällets informationssäkerhet 2012. Rapporten är övergripande och omfattande och tar upp ett antal större händelser som inträffat under de senare åren såsom Anonymous, Stuxnet, E-legitimation och sociala medier.