TLS Fallback Signaling (SCSV)

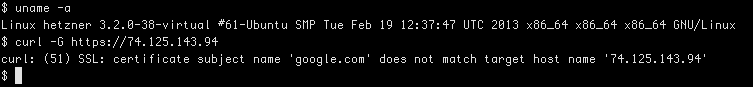

TLS Fallback Signaling Cipher Suite Value (SCSV) är en ny föreslagen IEFT standard (draft) från Adam Langley och Bodo Moeller på Google.

SCSV är tänkt att användas för en TLS-klient såsom webbläsare att berätta för servern när en handskakning misslyckas och återupptas med en lägre TLS/SSL-version.

Varför är detta viktigt?

Jo, om en angripare kan på något sätt få en klient att misslyckas med sin handskakning och sedan nedgradera anslutningen från TLSv1.2 exempelvis SSLv3 och därefter nyttja en svaghet i SSLv3.

Som det fungerar rent praktiskt med SCSV implementerat så skickar klienten en cipher-suite som ej finns på riktigt.

Denna är:

TLS_FALLBACK_SCSV {0x56, 0x00}

Men vad ska servern göra när denna cipher-suite dyker upp från en klient? Jo servern ska kontrollera att förhandlingen verkligen gäller den högsta version som både klienten och server stödjer:

If TLS_FALLBACK_SCSV appears in ClientHello.cipher_suites and the highest protocol version supported by the server is higher than the version indicated in ClientHello.client_version, the server MUST respond with a inappropriate_fallback alert.

Läser man vad Adam har skrivit på sin blogg så verkar implementationen gjort att många prylar slutat att fungera. Såsom F5:s webbcachar och Kasperskys anti-virusprodukter som genomför SSL MITM (ej standard).

Här kan du läsa vidare i du den fullständiga draften:

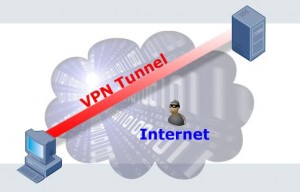

VPN Tunnel är en benämning på där en klient kopplar upp sig krypterat eller okrypterat mot en server. VPN står för Virtual Private Network (virtuellt privat nätverk).

VPN Tunnel är en benämning på där en klient kopplar upp sig krypterat eller okrypterat mot en server. VPN står för Virtual Private Network (virtuellt privat nätverk). Tavis Ormandy som jobbar på Google med säkerhet har identifierat en allvarlig säkerhetsbrist i OpenSSL-funktionen asn1_d2i_read_bio. Som funktionsnamnet antyder så används den för läsning av ASN1-information, och inte konstigt att sårbarheter identifieras i denna typ av funktioner då

Tavis Ormandy som jobbar på Google med säkerhet har identifierat en allvarlig säkerhetsbrist i OpenSSL-funktionen asn1_d2i_read_bio. Som funktionsnamnet antyder så används den för läsning av ASN1-information, och inte konstigt att sårbarheter identifieras i denna typ av funktioner då